江民杀毒某分站SQL POST类型注入漏洞 - 网站安全关注热度:9

江民杀毒某分站SQL注入 POST类型注入漏洞问题出现在这里:http: mail jiangmin com extmail cgi index cgi 修复方案:升级extmail!..[详情]

口袋购物微店注入可获取敏感数据 - 网站安全关注热度:16

口袋购物微店站点存在sql注入、跨站等。注入点:http: wd koudai com vshop 1 H5 H5ShopInfo php?userid=52callback=jsonpcallback_1400737639575_8703400159720331ver=51402userid存在注入+----------------..[详情]

代码审计之逻辑上传漏洞挖掘 - 网站安全 - 自学关注热度:8

0times;00 前言话说一个人的快乐,两个人分享就成为两份快乐,这个我看未必吧,倘若分享与被分享的两者之间是情敌关系,而分享者快乐的原因恰好是 哈哈,不说了,都懂的;BUT, 倘若一个技巧被..[详情]

曲线救国打完美迂回战术——不算提权的提权关注热度:13

刚才搞到一台机器,虽然没用多长时间,但是过程也还算比较精彩,就寻思着发出来给大家分享,由于没什么特殊的部分,文章也是成功之后才写的,截图就不上了(其实主要原因是排..[详情]

PHP安全代码审计手册[总结版] - 网站安全 - 自学关注热度:11

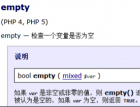

在 PHP 中可由用户输入的变量$_SERVER $_GET $_POST $_COOKIE $_REQUEST $_FILES $_ENV $_HTTP_COOKIE_VARS $_HTTP_ENV_VARS $_HTTP_GET_VARS $_HTTP_POST_FILES $_HTTP_POST_VARS $_HTTP_SERVER_..[详情]

酷源cms 1.0 地下0day(任意上传) - 网站安全 - 自学关注热度:10

Common UpLoadFile aspx 漏洞文件 任意上传不喜欢发乌云什么的,这里也是首发。拿中国播音主持网来做测试吧http: www byzc com Common UpLoadFile aspx设置一下参数。。。( 是你要上传路径,不加 他..[详情]

DedeCMS某全版本通杀SQL注入(续) - 网站安全 - 自关注热度:8

0x00 前言不可否认,官方应对安全漏洞的能力以及这次发布的安全补丁也是十分的失败的!大家再回来看看: http: www 2cto com Article 201405 304272 html (文章: http: www 2cto com Article 201403 2..[详情]

Apache日志中嵌入php脚本的两种方法(在LFI中使用关注热度:10

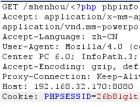

参考文章:Apache日志绕过URL编码方法 :http: www 2cto com Article 201405 304298 htmlps:其实上面的参考文章中有错误之处,即在浏览器中直接访问时加上?php phpinfo()?这样的代码会在日志文件中被..[详情]

轻松绕各种WAF的POST注入、跨站防御(比如安全狗关注热度:13

XXX之前有提过multipart请求绕过各种WAF方式:360网站宝 安全宝 加速乐及其他类似产品防护绕过缺陷之一,貌似没引起多少人关注。今天发现安全狗变聪明了以前那套他不吃了,不过随手给..[详情]

我是如何让菜刀无视安全狗的 - 网站安全 - 自学关注热度:12

需要准备的东西:**************************************原版菜刀一个PHP+Apache运行环境过狗一句话一个 如?php $x=base64_decode(YXNzZXJ0);$x($_POST[ 39;c 39;]);?;或者?php $_GET[c]$_POST[c];*..[详情]

浅谈WAF的绕过(附绕过安全狗的方法) - 网站安全关注热度:17

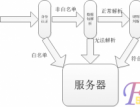

0x01 前言目前市场上的WAF主要有以下几类1 以安全狗为代表的基于软件WAF2 百度加速乐、安全宝等部署的云端WAF3 硬件WAFWAF检测主要有三个阶段,我画了一张图进行说明:本文主要总结的就..[详情]

摩登天空任意订单越权修改 - 网站安全 - 自学p关注热度:11

听说摩登天空送门票,赶紧滚来了。求今年门票!曼玉!女神!我来了!(漏洞演示使用的是自己的测试账户)故事是这样的,从前有一个帅比和一个丑比。一个帅比买了一张谢天笑,..[详情]

DedeCMS全版本通杀SQL注入(无任何限制) - 网站安全关注热度:11

年前有人刷了N多DedeCMS的洞,个人表示很无语粗略看了下,这些洞存在太大限制 一句话总结:只要GPC一开,全部没法用 试问现在哪个傻子会把GPC关掉 98%都是打开的,所以哪 今天这个洞,无..[详情]

返利+SQL注入漏洞可随意登陆 - 网站安全 - 自学关注热度:16

返利+(www fanli com)通过sql注入可以随意登录,测试时登录的某些账户有V币和现金,站点高级别的用户可以提现和用V币充话费通过sql注入登录的用户名为123456的账户测试时发现一个账户..[详情]

傲游云浏览器APP某处SQL注射 - 网站安全 - 自学p关注热度:17

傲游云浏览器APP某处SQL注入漏洞我们从豌豆荚应用商店下载并安装傲游云浏览器。运行APP后抓包可发现浏览器对如下地址发起了一次http请求:http: mad m maxthon cn promotion query php?source_type=p..[详情]

自学PHP网专注网站建设学习,PHP程序学习,平面设计学习,以及操作系统学习

京ICP备14009008号-1@版权所有www.zixuephp.com

网站声明:本站所有视频,教程都由网友上传,站长收集和分享给大家学习使用,如由牵扯版权问题请联系站长邮箱904561283@qq.com