phpdisk任意文件上传getshell(官网已shell) - 网站安全关注热度:19

无需登录,无需权限,直接getshell。上传位置在plugins phpdisk_client client_sub php首先验证user-agent,然后从解密字符串里拿到了一个用户名和密码:include includes commons inc php;@set_time_l..[详情]

YouYaX论坛前台任意账户登入及修复 - 网站安全关注热度:9

ext mobile login php 登入页面的处理如下if (isset($_POST[ 39;sub 39;])) { include( 39; ext_public database_mobile php 39;); mysql_query(SET NAMES 39;utf8 39;);..[详情]

74cms逻辑漏洞导致二次SQL注入变为普通SQL注入 -关注热度:11

进行用户注册,然后抓取数据并且分析此文件:http: localhost 74cms_utf8 upload plus ajax_user php发送post数据包为:username=m 39;password=111111member_type=2email=m%40163 comtime=1401769527951..[详情]

Anymacro 邮件系统N处SQL注入漏洞 - 网站安全 - 自学关注热度:10

Anymacro 邮件系统N处SQL注入漏洞0x01 背景AnyMacro(安宁)成立于1999年,是国内领先的统一消息 移动门户 PushMail产品与应用解决方案提供商。主要客户涵盖国家部委、大型企业以及部分海外..[详情]

网站入侵之站库分离拖库技巧 - 网站安全 - 自学关注热度:9

Mssql SA权限exec master dbo xp_cmdshell del c: bak-- backup database 数据库名 to disk = c: bak --备份整个库-- exec master dbo xp_cmdshell..[详情]

如何阻止基于表单身份验证的攻击? - 网站安全关注热度:9

我一直在努力缩小有人攻击我的基于表单身份验证的web应用的机率。我知道我无法控制连接应用的人,但我要怎么做才能阻止攻击,并锁定用户的帐户?基于web的密码攻击对于基于表单的..[详情]

php中eval函数的危害与正确禁用方法 - 网站安全关注热度:16

这篇文章主要介绍了php中eval函数的危害与正确禁用方法,需要的朋友可以参考下php的eval函数并不是系统组件函数,因此我们在php ini中使用disable_functions是无法禁止它的。但是eval()对于p..[详情]

php开启安全模式后禁用的函数集合 - 网站安全关注热度:32

前几天看公司面试题的时候有看到这样的题目,有一些函数还是能记得的,今天刚好查了一下手册,在这里记录下。复制代码代码如下:?phpini_set(safe_mode,true);?表 42-2 安全模式限制函数..[详情]

某国外成人网站系统通用型SQL注入漏洞 - 网站安关注热度:31

通过测试此版本均有SQL注入漏洞 但网站程序需要购买所以不清楚版本号 通过读取数据库server表可以得到ftp地址和用户密码起因是因为国内某绅士网站观看学习视频需要积分,于是找到了..[详情]

CRLF Injection漏洞的利用与实例分析 - 网站安全 -关注热度:23

0x00 背景CRLFInjection很少遇见,这次被我逮住了。我看zone中( http: zone wooyun org content 13323 )还有一些同学对于这个漏洞不甚了解,甚至分不清它与CSRF,我详细说一下吧。CRLF是回车+换行(..[详情]

aspcms 2.5.2 版本,后台用ueditor上传图片,爆后台 - 网关注热度:9

后台上传图片爆后台路径,修复方法,只要修改上传路径就OK了, 最简单的,前面加上 【 】 ,相对路径也可以上传到根目录 upload 内, 就不会出现这种请款了发到这里是因为找不到他们的 ema..[详情]

腾讯某json可获取访客QQ姓名地址电话身份证号等关注热度:15

用户访问网站,能获取用户的QQ号码,然后进一步的获取用户姓名,地址,身份证号码,电话等信息 网站地址:http: qq ycddm cn qq 该站引入了一个JS文件,是加载soso的缓存页面,该页面插入了一张图片..[详情]

kangle web server目录遍历可getshell - 网站安全 - 自学关注热度:11

淘宝上卖全能虚拟主机空间的10家有9家用的就是这个系统,很多做黑产的,钓鱼的,违法的网站都喜欢用他们的空间,我就发现服务器上有很多类似站点拿到权限爽歪歪了,做seo也不错..[详情]

微博某业务40000多元的产品瞬间变1元支付(支付关注热度:10

微博某业务40000多元的产品瞬间变1元支付(支付漏洞)目标站点:http: ketang weibo com 登陆之后我们来到首页选一门课程比如就选第二个吧。。点击进去之后选择立即购买,看看价格 4690..[详情]

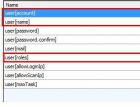

绿盟远程安全评估系统逻辑漏洞直接进入管理通关注热度:13

默认2个帐号:reporter,auditor密码是nsfocus。用普通帐号登陆,修改密码处,user%5Baccount%5D=adminuser%5Bname%5D=Adminuser%5Bpassword%5D=admin123user%5Bpassword confirm%5D=admin123user%5Bmail%5D..[详情]

自学PHP网专注网站建设学习,PHP程序学习,平面设计学习,以及操作系统学习

京ICP备14009008号-1@版权所有www.zixuephp.com

网站声明:本站所有视频,教程都由网友上传,站长收集和分享给大家学习使用,如由牵扯版权问题请联系站长邮箱904561283@qq.com