易想购物link.php sql注入 - 网站安全 - 自学php关注热度:11

易想团购系统link.php页面内代码if($_REQUEST[#39;act#39;]==#39;go#39;) //link标签 go{ $url = ($_REQUEST[#39;url#39;]); //直接取了url的值就带入了sql查询语句了 $link_item .....[详情]

SQL注入天书 - 网站安全 - 自学php关注热度:10

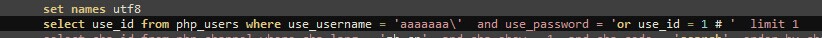

SQL注入天书引言随着 B/S 模式应用开发的发展,使用这种模式编写应用程序的程序员也越来越多。但是由于这个行业的入门门槛不高,程序员的水平及经验也参差不齐,相当大一部分程序..[详情]

我是如何在谷歌财经发现一个XSS漏洞,并且拿到关注热度:13

7月30日看到 Michele Spagnuolo 发的博文称他在 Google Finance 上发现并提交了一个 XSS 漏洞,谷歌安全团队确认并修复了该漏洞。Michele 因此拿到了 5K 美元奖励。 以下是Michele 博文的译文。这个..[详情]

易想团购(easethink)又一个sql注入 - 网站安全 - 自学关注热度:11

./subscribe.php这个页面存在问题其中除了$_REQUEST[#39;act#39;]==#39;mail#39;选项未添加页面发送信息外,其余选项都拼接了用户发送信息。属于post表单信息。elseif($_REQUEST[#39;act#39;]==#39;unsub.....[详情]

如家快捷酒店官方主站编辑器存弱口令 可获she关注热度:10

编辑器存在弱口令,导致可拿shell,默认路径未修改,默认帐号密码弱口令默认路径 如下:弱口令成功进入后台:shell:修复方案:1、编辑器默认路径进行修改2、修改弱口令3、目录执行..[详情]

天语手机官网支付漏洞,21元购买3部手机 - 网站关注热度:15

物品数未做约束导致支付漏洞1、随便购买3部手机,1399x1pc、999x1pc、399x1pc2、将999和399手机的购买数量修改为-1,使其的和等于1元----修改数量----合计金额已经变成1元了3、结算后,加上运..[详情]

无敌强大的Shell脚本查杀各种PHP后门和Webshell - 网关注热度:17

一句话查找PHP木马 # find ./ -name *.php |xargs egrep phpspy|c99sh|milw0rm|eval(gunerpress|eval(base64_decoolcode|spider_bc)) /tmp/php.txt # grep -r --include=*.php #39;[^a-.....[详情]

防止Webshell密码被暴力破解 - 网站安全 - 自学ph关注热度:44

虽然早就知道有这种工具,但是一试之后才发现确实太过凶残。我想了一下,对于这种蛮不讲理的方式貌似是没有完美的解决办法。这东西就像DDOS一样,你可以轻视视,但不能无视。不..[详情]

Ecmall某处SQL二次注入第三弹 - 网站安全 - 自学p关注热度:15

虽然在20140618的防注入补丁添加了防注入代码 但是还是能勉强绕过。在app my_goods app php中function edit() { $id = empty($_GET[ id ]) ? 0 : intval($_GET[ id ]);..[详情]

去买呀网用户密码重置漏洞 - 网站安全 - 自学p关注热度:11

比如有人在去买呀注册了一个账号 但是有人想进他的账号搞破坏怎么办呢??? 只需要一个手机号就行了~~~点击登录忘记密码输入手机号号码接着burp抓包 打开response this request继续跟进..[详情]

安全科普:浮窗登录框的隐患 - 网站安全 - 自学关注热度:11

此文为安全科普系列第三篇,作者EtherDream以图文并茂的形式详细讲解了流量劫持及相关知识,此系列的前两篇文章见文章末的传送门。传统的登录框在之前的文章流量劫持危害详细讲解..[详情]

TerraMaster NAS网络存储高危漏洞 - 网站安全 - 自学关注热度:15

TerraMaster铁威马是一个专业的国际存储品牌,专注于为全球用户提供专业的私有云存储设备,包括高效能、安全可靠、多功能以及环保的NAS网络云储存服务器和DAS直连式存储装置。Terra..[详情]

某通用型企业建站系统2处 sql注入 - 网站安全 -关注热度:10

rt详细说明:新秀企业网站系统PHP版是一款简洁易用、方便二次开发的PHP企业网站系统。系统安装时有Mysql和Access两种数据库可供选择;后台功能齐全,操作简便,可扩展性良好,具有较..[详情]

某OA系统两处SQL注射到GetShell(含详细修复方案)关注热度:38

捡漏、前者提交是前台显示我这也走前台吧。详细说明:前人漏洞: WooYun: 某OA系统SQL注射+后台getshell 厂商:北京联杰海天科技有限公司 官网:http: www haitiansoft com 产品:OA协同办公系统..[详情]

U-mail某鸡肋代码注入导致敏感信息泄漏(demo测试成关注热度:8

漏洞文件:api api php:670行$do = trim( $_GET[ 39;do 39;] );if ( function_exists( $do ) ){ $do( );}else{ echo param_error;}exit( );直接来个动态函数,可惜没有参数可控,..[详情]

自学PHP网专注网站建设学习,PHP程序学习,平面设计学习,以及操作系统学习

京ICP备14009008号-1@版权所有www.zixuephp.com

网站声明:本站所有视频,教程都由网友上传,站长收集和分享给大家学习使用,如由牵扯版权问题请联系站长邮箱904561283@qq.com