建站之星用户中心设计不当可操作任意站点 - 网关注热度:35

台用户中心拉取站点信息的时候没有对站点名所有者验证。不知道生成的站点名pro111111这样的是什么格式的,如果实现其他人知道这个站点名的话直接,POST这个id就可以得到网站管理名和管..[详情]

中安在线某分站POST注入 - 网站安全 - 自学php关注热度:26

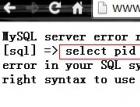

搜索页面 post 注入 ,可以脱裤。存在post注入页面 http: wswz anhuinews com search html简单用rsquo;测试发现存在注入漏洞 firfox=firebug=查看搜索框value值 keyword请出sqlmap语句如下:python s..[详情]

189.cn某分站任意Url跳转 - 网站安全 - 自学php关注热度:39

http: hn 189 cn grouplogin?method=skiprUrl=http: lliiii com后面rUrl参数没有过滤,直接跳转可以钓鱼..[详情]

一个隐藏性很强的免杀pHp一句话 - 网站安全 - 自关注热度:32

我是在..[详情]

方维团购4.3最新版sql分析 - 网站安全 - 自学php关注热度:80

很久没上论坛了,今天看到了发布的方维团购4 3最新版sql注入漏洞利用工具好吧,根据撸主的信息,加上之前有分析过方维,很快就定位到了 app source goods_list php 团购分类 $side..[详情]

妈妈网某管理后台SQL注入漏洞+越权访问 - 网站安关注热度:36

先说注射:注射点:http: try mama cn admin user_info php?bbirth=1上面注入点是通过google找的,不知怎么点到的。还有下面的参数也有注入的:一起说了 province与username。上图:密码有加盐,我就..[详情]

AnyMacro Mail安宁邮件系统之SQL注射+代码执行(含修关注热度:42

AnyMacro Mail安宁邮件系统之SQL注入+代码执行anymacro是国内较流行的一家企业级邮箱系统,客户主要为教育 政府机构。今发现该系统有安全问题,攻击者可以获取数据库中的账户信息和执行..[详情]

discuz7.2 faq.php最新注入漏洞分析 - 网站安全 - 自学关注热度:26

之前乌云上被提交的漏洞,今天突然被人发出来了,然后就各种中枪。奈何各种考试马上就来了,我也没工夫去写exp或脚本什么的,趁点休息时间把代码看看就好。实话说我很讨厌这种..[详情]

Discuz7.2 faq.php sqli分析(吐槽) - 网站安全 - 自学关注热度:51

影响范围是discuz7 2这样的老版本(小伙伴说7 x),其实使用量并不是特别大,但是不知道为什么感觉好多人都高潮了,各种人拿着工具无脑刷,意义不明。下了源码来简单分析了一下,..[详情]

Discuz 7.2 /faq.php SQL注入漏洞 - 网站安全 - 自学ph关注热度:57

1 获取数据库版本信息http: www xxoo com faq php?action=grouppermissiongids[99]= 39;gids[100][0]=) and (select 1 from (select count(*),concat(version(),floor(rand(0)*2))x from informatio..[详情]

Spring MVC xml绑定pojo造成的XXE - 网站安全 - 自学p关注热度:47

0x00 背景什么是XXE ? 就是我们所说的所谓xml实体注入 这里不去讲所有xml语法规范了,稍微就说一下XMLentity:entity翻译为实体。它的作用类似word中的宏,也可以理解为DW中的模板,你可以预先..[详情]

科普:XXE注入攻击与防御 - 网站安全 - 自学php关注热度:112

0times;00 前言XXE Injection即XML External Entity Injection,也就是XML外部实体注入攻击 漏洞是在对非安全的外部实体数据进 12175;行处理时引发的安全问题 在XML1 0标准 12197;里,XML文档结构 12197;..[详情]

和讯网微博蠕虫型XSS,可窃用户Cookie - 网站安全关注热度:30

由于没有过滤用户提交的数据,导致用户可提交恶意代码而被执行,由于微博的扩散能力极强,对收听者可谓是极强的杀伤力,既造成蠕虫型XSS。 2 漏洞存在处: 在微博的投票处,没有..[详情]

文曲星企业邮箱任意文件读取&SQL注入 - 网站安关注热度:33

文曲星企业邮箱服务器存在任意文件读取漏洞和SQL注入漏洞,可以读取 目录下任意文件(包括服务器配置、系统用户、网页源码等),并可读写所有数据库读取任意文件:(以 etc pass..[详情]

详解数据库插马漏洞 - 网站安全 - 自学php关注热度:78

数据库插马漏洞可以说是危害性最大、最不容易防范的漏洞之一。数据库插马漏洞有几个充要条件:1 数据库是access类型;2 有能向数据库写入信息的地方;3 数据库支持unicode压缩;4 数据..[详情]

MVC WEB安全——XSS攻击防御 - 网站安全 - 自学php关注热度:28

XSS(跨站脚本攻击)描述:原理:攻击者往Web页面里插入恶意代码,当用户浏览该页之时,嵌入其中Web里面的代码会被执行,从而达到攻击用户的特殊目的。类别:1)被动注入(Passiv..[详情]

web的脚本安全-CSRF - 网站安全 - 自学php关注热度:21

CSRF,即Cross-site request forgery,中文一般叫跨站请求伪造。攻击原理是,用户在A网站(登录,之后打开一个B网站,B网站的脚本(或HTML标签)向A网站发送一个请求,这个请求会自动携带用..[详情]

tipaskSQL注入漏洞 - 网站安全 - 自学php关注热度:38

tipaskSQL注入漏洞某处过滤不全 再次过滤还是未考虑全function onsearch() { $qstatus = $status = $this-get[3] ? $this-get[3] : 1; (1 == $status) ($qst..[详情]

学习PHP精粹,编写高效PHP代码之安全性 - 网站安关注热度:23

一、过滤输入、避免输出有时我们将短语过滤输入、避免输出缩写为FIEO,这已成为PHP应用程序的安全真言。1、利用ctype进行验证ctype:http: php net ctype2、利用PCRE(Perl兼容的正则表达式)..[详情]

Discuz! 7.2 SQL注入exp(getshell版) - 网站安全 - 自学关注热度:18

?php *** @author: xiaoma* @blog : www i0day com* @date : 2014 7 2 23:1* error_reporting(0);set_time_limit(3000);$host=$argv[1];$path=$argv[2];$js=$argv[3];$timestamp = time()+10*3600;$..[详情]

通达OA 2011-2013 通杀GETSHELL - 网站安全 - 自学php关注热度:67

声明:此程序应用于非常多的政府机构, 教育机构, 以及各大一流公司(中国电信等)!请各位看完本文后不要试图对任何使用本程序的网站进行破坏攻击入侵等 本人发此贴纯属技术交流探讨..[详情]

手把手教大家防御网站后台被暴力破解 - 网站安关注热度:42

黑客们都在深夜行动:冷晨1点到8点。nagios频繁报警的话,那么就是被暴力破解中了。 防御手段: 根据access log的访问记录,每个20分钟统计一次,如果访问次数logging php在100次以上,封..[详情]

WeCenter社交化问答社区有趣的逻辑性sql注入漏洞(关注热度:28

感觉这个漏洞有点意思~~,绕了我半天。PS:开不开gpc无所谓的在 system init php的59行if (function_exists( 39;get_magic_quotes_gpc 39;)){if (@get_magic_quotes_gpc()) GPC 进行反向处理{if (! f..[详情]

Discuz UC_Server 本地文件包含漏洞(有条件限制)关注热度:43

条件一:需要UC管理员权限。条件二:前台可上传带有PHP代码的可控文件。漏洞函数onping在文件uc_server control admin app phpfunction onping() {$ip = getgpc( 39;ip 39;);$url = getgpc( 39;url 39..[详情]

PHPCMS全版本通杀getshell(前台) - 网站安全 - 自学关注热度:54

这里的全版本是指:最新v9 5 6 + v9 others +phpcms 2008 + 这个漏洞在Windows下和Linux下利用方法不一样,鉴于 @phpcms (省略10000字),都懂的 这里我只给出Windows的利用方法(Linux的利用涉及另一个漏..[详情]

CmsEasy最新版本前台SQL注射 (2) - 网站安全 - 自学关注热度:24

这几天在尝试做一款PHP源码审计工具,匹配一些初步的规则时扫出来的,并非针对,感谢CmsEasy~还是INSERT注入, index php下有一个stats::getbot();这个方法在做什么呐? lib table stats phppublic..[详情]

CmsEasy最新版本无限制SQL注射 - 网站安全 - 自学关注热度:28

这几天在尝试做一款PHP源码审计工具,匹配一些初步的规则时扫出来的,并非针对,感谢CmsEasy~还是INSERT注入, index php下有一个stats::getbot();这个方法在做什么呐? lib table stats phppublic..[详情]

phpdisk任意文件上传getshell(官网已shell) - 网站安全关注热度:53

无需登录,无需权限,直接getshell。上传位置在plugins phpdisk_client client_sub php首先验证user-agent,然后从解密字符串里拿到了一个用户名和密码:include includes commons inc php;@set_time_l..[详情]

YouYaX论坛前台任意账户登入及修复 - 网站安全关注热度:18

ext mobile login php 登入页面的处理如下if (isset($_POST[ 39;sub 39;])) { include( 39; ext_public database_mobile php 39;); mysql_query(SET NAMES 39;utf8 39;);..[详情]

74cms逻辑漏洞导致二次SQL注入变为普通SQL注入 -关注热度:32

进行用户注册,然后抓取数据并且分析此文件:http: localhost 74cms_utf8 upload plus ajax_user php发送post数据包为:username=m 39;password=111111member_type=2email=m%40163 comtime=1401769527951..[详情]

自学PHP网专注网站建设学习,PHP程序学习,平面设计学习,以及操作系统学习

京ICP备14009008号-1@版权所有www.zixuephp.com

网站声明:本站所有视频,教程都由网友上传,站长收集和分享给大家学习使用,如由牵扯版权问题请联系站长邮箱904561283@qq.com