百度某站可结合CSRF及XSS劫持账号 - 网站安全 - 自关注热度:12

百度某站可结合csrf及xss劫持账号,本来是一个self-xss,后来觉得可以结合csrf,今天才发现已经有人才这么干了!百度词典-我的词典将生词添加生词本,备注的时候没有过滤,直接添加..[详情]

东方财富网帐号暴力注册(burpsuite教科书) - 网关注热度:22

1 注册位置提供给了用户三种选择,手机注册、邮箱注册、用户名注册。我们这次的漏洞说的就是利用邮箱注册。为什么呢?聪明的朋友们可能已经发现了,邮箱注册的位置没有验证码(..[详情]

web程序物理路径泄漏的一些想法 - 网站安全 - 自关注热度:14

当php代码有bug的时候会给出一个错误或警告,比如调用了一个未定义的函数:Fatal error: Call to undefined function xxx() in D: sites 123 php on line 2。比较常见的还有:1、sql注入报错2、函数参..[详情]

SKCMS存在任意文件上传(可getshell) - 网站安全关注热度:13

早晨刚上QQ,就有提示信箱收到个邮件,推广代码的,看了下主站,SKCMS,不熟悉啊,于是官方下了份,发现存在上传漏洞~~官方www elline cn同样存在相同漏洞上传漏洞,无需后台权限直接..[详情]

Akcms普通用户可利用的存储型xss可劫持管理审核人关注热度:12

akcms普通用户评论可插xss 管理审核即中用户评论无过滤 导致xss钓鱼攻击。修复方案:你们比我懂~..[详情]

网趣网上购物系统(eshop_v6.7)SQL注入 - 网站安全关注热度:14

参数未作任何过滤直接带入数据库查询,恶意攻击者可以获取管理后台登陆用户名和密码web根目录下price asp中,anid未作任何过滤,数字型注入地址:http: 127 0 0 1 price asp?anid=63anid的值视具..[详情]

会说谎的URL - 网站安全 - 自学php关注热度:11

我叫URL,即Uniform Resource Locators,意思是统一资源定位器。地址栏中的网址就属于我URL的一种表达方式。基本上所有访问网站的朋友都会使用到我,所以我的作用是很大的。也许很多朋友..[详情]

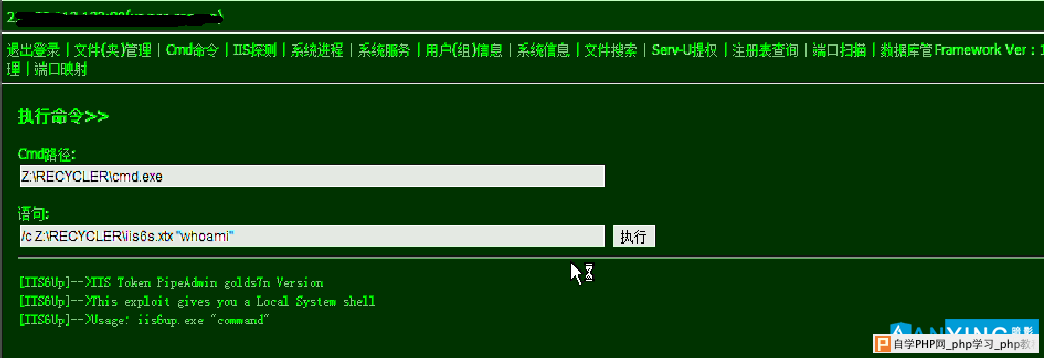

一次使用iis6+cobaltstrike提权 - 网站安全 - 自学p关注热度:19

作者:阿布 团队:www anying org 暗影技术团队 转载须注明团队,否则追究 *Armitage是一个图形化的metasploit网络攻击管理工具,它可视化你的攻击目标,推荐exploit和公开了metasploit框架的高..[详情]

我是如何从暴风游戏(外网)到暴风内网的(大关注热度:22

从暴风游戏到暴风内网,内网仅在web层面进行了一些检测。考虑到会影响系统运行和时间问题,木有搞员工网段。http: g baofeng com 暴风游戏官网。http: g baofeng com userservice submitquestion客服..[详情]

WordPress博客入侵检测技巧 - 网站安全 - 自学php关注热度:14

先贴下我的抓取wordpress 用户脚本import java io BufferedReader; import java io File; import java io FileWriter; import java io IOException; import java io InputStreamReader; import java..[详情]

关于百度翻译中类似表述对安全的影响的小小想关注热度:12

一般来说,大家看到陌生的单词都会怎么样,我想一定是到网上翻译吧,我个人也不例外,我们来看看各个比较出名的翻译给我们带来的感受吧。我们首先来看一下各个翻译软件的不同..[详情]

通杀TNTHK小组内部webshell - 网站安全 - 自学php关注热度:31

google:TNTHK小组内部版点开webshell输入任意mima提示错误在提示错误页面右键源代码ctrl+f passwordfont后跟的就是webshell密码..[详情]

人人网某分站储存型xss漏洞及上传问题 - 网站安关注热度:16

晚上在人人网随便转了转,随手测试了下,发现人人网某分站存在储存型xss,可以盲打后台管理,也可以盗取他人登录cookie(已经证明)。上传位置也有些问题,我做了初步检测,你们..[详情]

Ecshop一处Csrf可通过交互管理员获取后台权限 - 网关注热度:15

后台没有token有木有!!!所以,做好一个自动提交表单,且载入与一个隐藏的框架中,给管理员访问,管理员就中招了有木有!!!POC:代表乌云消灭你 Ecshop Csrf获取管理员权限测试..[详情]

JEEBBS v3.0 用户注册逻辑漏洞和另一处存储xss - 网关注热度:12

1、危险的用户名注册看到`username` varchar(100) NOT NULL COMMENT 39;用户名 39;,想到了什么?用户名设的那么长干嘛哦。请输入一个长度介于 3 和 20 之间的字符串。也就是说满足这个条件并且用..[详情]

自学PHP网专注网站建设学习,PHP程序学习,平面设计学习,以及操作系统学习

京ICP备14009008号-1@版权所有www.zixuephp.com

网站声明:本站所有视频,教程都由网友上传,站长收集和分享给大家学习使用,如由牵扯版权问题请联系站长邮箱904561283@qq.com