李白白之CSRF - 网站安全 - 自学php关注热度:13

CSRF(Cross-siterequestforgery),中文名称:跨站请求伪造,也被称为:oneclickattack/sessionriding,缩写为:CSRF/XSRF。CSRF可以做什么?你这可以这么理解CSRF攻击:攻击者盗用了你的身份,以你的..[详情]

FCK编辑器实例 - 网站安全 - 自学php关注热度:33

目标:http://thienlinh.vn/(越南某红酒网站)方法:FCK编辑器作者:Simple于小歪E-mail:782790134@qq.com今天送大家个越南站,去随便挂首页,去日吧。那天在群里看到的手贱的看了下。用御剑..[详情]

JJDD.COM绕过权限验证任意留言评论 - 网站安全 -关注热度:14

http://jjdd.com/ 针对有热度的人要回复留言评论等都需要红豆,而红豆要购买。现在可以直接利用这个接口绕过前台的权限验证http://www.jjdd.com/comment/add_comment?uid={uid}ouid={ouid}relate_uid=reply_..[详情]

搜狐分站SQL注入漏洞+phpinfo信息 - 网站安全 - 自学关注热度:15

1. 后台SQL注入某分站http://stock.business.sohu.com/publish/login.php使用用户名:admin#39; or 1=1 -- 密码任意可以进入后台进行投稿操作。2. http://product.news.sohu.com/news/s7/show.php?name=5.....[详情]

Access暴字段的一个技巧 - 网站安全 - 自学php关注热度:16

说明:不知道有没有人发过,反正这里今天测试 突然发现了。利用条件:access数据库 , 存在注入 , 有错误回显。大家看看这段sql吧:select * from next where id=1 ORDER BY sum(1) 运行后会出现..[详情]

基于flash的反射型xss的利用方法 - 网站安全 - 自关注热度:19

昨天在测试WEBQQ的时候,利用了这个,回头又在本地测试了一下。----------------------------------------------------在本地localhost建一个页面,进行了以下测试。通过iframe调用传统的反射型XSS,因..[详情]

csdn论坛存在xss漏洞与利用技巧 - 网站安全 - 自学关注热度:18

csdn某处存在反射型xss..刚才发了一个,这个是另外一种情况的,我把两个都写在这,那个没写详细,所以管理看到的话把刚那个删了吧。漏洞页面时csdn的搜索http://so.csdn.net/search? 存在两..[详情]

顺丰速运某分站PHP代码执行漏洞及修复 - 网站安关注热度:19

其实是漏洞合集啊,包括PHP代码执行,信息泄漏等,导致拿到WebShell。1. DNS域传送漏洞2. PHP代码执行漏洞把整理出来的IP扔到NMAP里,找到了一些有风险的系统。地址:http://219.134.187.130:..[详情]

KesionEshop注入及修复 - 网站安全 - 自学php关注热度:19

下面官网测试/shop/shoppingcart.asp?id=1防注入蛋疼的很 直接用%09绕过select 需要用sel+ect绕www.2cto.com修复:过滤参数,加强验证..[详情]

苏宁易购某分站SQL UNION注谢 - 网站安全 - 自学p关注热度:15

注入地址:http://life.suning.com/epp-ppp/pm/notice/notice!viewBlockNotice.action?curId=4locMsg=2*/3,schemaname,null,null,null,null,null%20from%20syscat.schemata%20fetch%20first%201%20rows%20only-.....[详情]

sohu和sina邮箱预览word附件造成的xss漏洞 - 网站安关注热度:22

预览word附件造成的xss在word文档中添加一个超链接,执行javascript:alert(document.cookie);void(0)搜狐的新浪的..[详情]

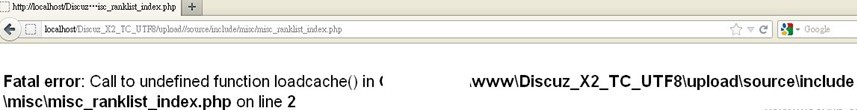

Discuz X2路径泄露 - 网站安全 - 自学php关注热度:18

缺少exit(lsquo;Access Deniedrsquo;);直接浏览该程序直接报错BTW 一共发现了7个XSS 包含储存式跟反射式.等之后整完整點再发出来檔案路徑:/source/include/misc/misc_ranklist_index.php修复方案:加上exit..[详情]

WEBSHELL箱子系统V1.0收信箱子代码漏洞 - 网站安全关注热度:39

/admin/check.asp检测后台登陆的地方!--#Include File=../conn.asp--!--#Include File=../inc/checkstr.asp--%If Trim(Request.Cookies(YB_Cookies)) = Thenresponse.Redirect login.asp.....[详情]

phpcms后台普通用户读文件0day及修复 - 网站安全关注热度:12

后台采集里设置采集模块中title 或者其他的内容都可以 设置为?php[内容]?然后用下面的代码就可以读取到php的源了。index.php?clientid=nameurl=./caches/caches_scan/caches_data/scan_bad_file.cache.php.....[详情]

记一次突破安全狗提权 - 网站安全 - 自学php关注热度:16

。。果断丢御剑。FCK编辑器拿shell还是比较简单的,直接二次上传。。拿到shell之后看了一下,权限还是很大的,于是乎准备提权。先看下组件。wscript.shell被删了。看下脚本探测。一看支..[详情]

自学PHP网专注网站建设学习,PHP程序学习,平面设计学习,以及操作系统学习

京ICP备14009008号-1@版权所有www.zixuephp.com

网站声明:本站所有视频,教程都由网友上传,站长收集和分享给大家学习使用,如由牵扯版权问题请联系站长邮箱904561283@qq.com