黑客总结的实用的网站渗透步骤 - 网站安全 - 自关注热度:15

首先把,主站入手注册一个账号,看下上传点,等等之类的。用google找下注入点,格式是Site:XXX.com inurl:asp|php|aspx|jsp最好不要带 www,因为不带的话可以检测二级域名。扫目录,看编辑器..[详情]

php挖洞基础知识篇(含防范方法) - 网站安全 - 自学关注热度:14

命令注入攻击PHP中可以使用下列5个函数来执行外部的应用程序或函数system、exec、passthru、shell_exec、(与shell_exec功能相同)函数原型string system(string command, int return_var)command 要执行的命.....[详情]

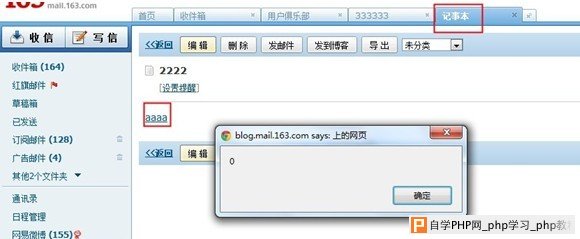

163邮箱记事本存储型Xss - 网站安全 - 自学php关注热度:18

对记事本内容过滤不严,导致Xss漏洞修复方案:对url内容做内容检查,非url内容禁止插入..[详情]

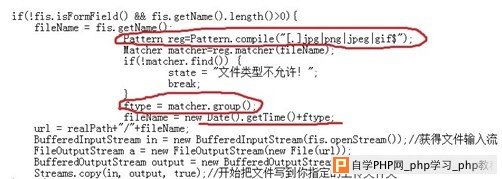

百度Ueditor开源编辑器Java版本jsp文件上传漏洞及修关注热度:171

系统默认的文件上传处理jsp过滤不严导致可以上传jsp文件,jsp你懂得系统权限,可以执行任意命令....问题出在imageUp.jsp这里使用java正则表达式验证上传文件的文件名,重新设置文件名的时..[详情]

讯迈科技后台弱口令及解析提权 - 网站安全 - 自关注热度:36

默认登陆台:smax/Login.asp默认登陆账号:admin默认登陆密码:xyz123 修复方案:修改弱口令..[详情]

江民杀毒台湾网站留言XSS - 网站安全 - 自学php关注热度:17

江民杀毒台湾网站留言XSS可影响所有用户 ,留言板对xss代码为做任何过滤,导致javascript指令随意执行,从源码看到可以前后闭和,然后留言,让所有用户都可以看到,scriptalert(xss)/scr..[详情]

kesionCMS 8.0后台拿shell - 网站安全 - 自学php关注热度:22

好久没有发贴了,一直有点忙。前段时间鬼哥,发了kesion 的任意下载漏洞,关于拿shell 一步代过。其实拿shell还是很简单的。方法多的是。刚刚一个兄弟要我拿个shell ,我就发一种拿s..[详情]

php漏洞与代码审计 - 网站安全 - 自学php关注热度:11

在甲方公司做代码审计一般还是以白盒为主,漏洞无非这么几类,XSS、sql注入、命令执行、上传漏洞、本地包含、远程包含、权限绕过、信息泄露等。1.xss + sql注入 其中占大头的自然是..[详情]

XSS安全问题及防范 - 网站安全 - 自学php关注热度:12

Cross-site scripting的缩写是CSS,但因为CSS在网页设计领域已经被广泛指层叠样式表(Cascading Style Sheets),所以将Cross改以发音相近的X做为缩写。但早期的文件还是会使用CSS表示Cross-site sc..[详情]

phpstat系统读取任意文件漏洞 - 网站安全 - 自学关注热度:10

./count/count.com.php$website = $_GET[website];$image = $_GET[image]; //确定图片 if(!$image)$imagesrc = ../templates/.TPL_NAME./.TPL_IMGDIR./icos/countlogo1.gif; else $imagesrc = .....[详情]

一次奇特的XSS之旅 - 网站安全 - 自学php关注热度:26

www.2cto.com:超级老文欣赏-------记Try2.org漏洞挖掘过程今天闲来无事,和try2实验室站长Bluephantom无意中扯到安全的话题上,Bluephantom说是能搞到try2网站的漏洞,Bluephantom请吃饭哈。 一提吃..[详情]

Zcncms1.2.8代码审计总结 文件包含漏洞与修复 - 网关注热度:16

本文用到的工具:SeayPHP代码审计工具2.0.6,下载地址www.2cto.com/soft/201210/34667.html来个介绍:zcncms是站长中国基于php技术开发的内容管理系统,提供了内容编辑、关键词管理、广告管理、链..[详情]

快乐购物某漏洞可获得所有用户数据 - 网站安全关注热度:12

快乐购物某漏洞可获得所有用户数据,结合上次的漏洞,听说你们的数据很值钱~~谁让是白帽子呢,礼物在哪里呢~~~详细说明:http://sol.happigo.com/code5/submitVisit.php?vi=6716ef08df6a71db6d38cc481166..[详情]

丁香人才任意文件下载 - 网站安全 - 自学php关注热度:17

上传简历,修改,然后修改隐藏表单中的路径,保存。然后预览,下载,即可以下载出那个文件。。同理下载WEB-INF/web.xmlWEB-INF/classes/spring/dataSource-online.xmlWEB-INF/classes/com/linkmed/jobmd/acti..[详情]

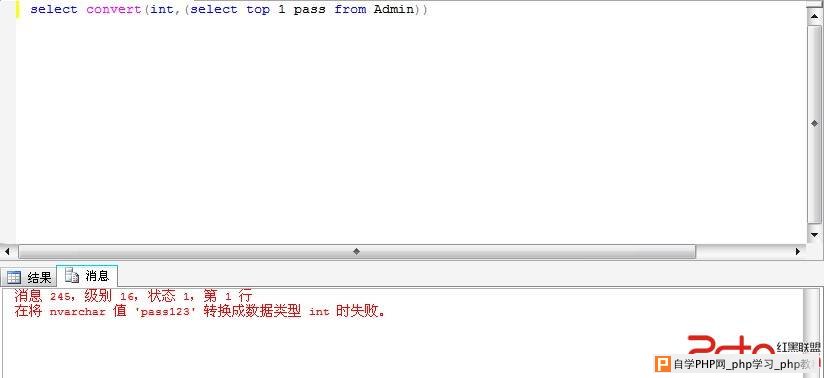

MSSQL报错注入爆数字型的小思路 - 网站安全 - 自学关注热度:13

MSSQL+ASP最近在弄个站点,密码是纯数字的,convert(int,())转换出来不报错,也不知道其他人用的什么函数或者类型来爆密码像11111111Prime;的这样的数据的,就自己想了下弄了个暂时可以用的..[详情]

自学PHP网专注网站建设学习,PHP程序学习,平面设计学习,以及操作系统学习

京ICP备14009008号-1@版权所有www.zixuephp.com

网站声明:本站所有视频,教程都由网友上传,站长收集和分享给大家学习使用,如由牵扯版权问题请联系站长邮箱904561283@qq.com