来源:自学PHP网 时间:2015-04-17 10:16 作者: 阅读:次

[导读] 大数据HACK的前提是数据+信息收集,二次处理后利用规则进行自动化Fuzz;这是基于Discuz逻辑设计缺陷Fuzz的实战篇,闲来无聊,就以百姓网为研究基础案例,京东商城论坛客串。 1 原理介...

|

大数据HACK的前提是数据+信息收集,二次处理后利用规则进行自动化Fuzz;

这是基于Discuz逻辑设计缺陷Fuzz的实战篇,闲来无聊,就以百姓网为研究基础案例,京东商城论坛客串。

#1 原理介绍 Discuz为了实现其Web2.0的特性,设计了许多SNS应有特有的功能,比如查看用户信息:

http://bbs.jd.com/home.php?mod=space&uid=1&do=profile

当你点开上面的链接,你会发现什么?对,你通过UID捕捉到了对应用户的如下信息:

管理组:管理员

用户组:管理员

暴漏了用户的管理组信息,是很大的一个威胁,后面会细谈到。

再看如下链接:

http://bbs.jd.com/forum.php?mod=viewthread&tid=25&extra=page%3D1

在左边,测漏了对应用户的组别信息

我们都知道,拥有一个Discuz论坛管理员权限的用户意味着你能间接控制WEB服务器,和WEB服务器所承载的业务数据。

#2 继续利用

既然上面谈到的链接,在默认安装Discuz论坛的基础下,未登录论坛就可以查看任意用户信息,那么也说明 搜索引擎 也能够爬到与之对应的信息。

site:bbs.jd.com inurl:profile 管理员

http://bbs.jd.com/home-space-uid-4-do-profile-view-me.html

通过介绍的原理,分析出对应的规则,再找出收集信息的方式,就能将所有论坛管理员的信息都获取下来了。

#3 有了管理员用户名,还需要登录接口辅助

Discuz很多默认的登录接口,都为我们Fuzz提供了便利

# 前台

# 后台

http://bbs.jd.com/admin.php

#4 通过以上原理,我们可以先获取一堆管理员用户名的列表,然后写一个HTTP FORM自动化POST的工具。(可能有很多人在这里会说验证码呀,安全提问等限制啊!但是大多数Discuz论坛默认都没用上这些东西的,我想这个比列在80%以上)

Discuz这里的默认策略是,同一个IP尝试登陆同一个用户超过5次就会锁定15分钟后才能再次登陆。

对应解决,我们都知道Discuz属于php应用层,获取IP的函数如下:

$onlineip = '';

if(getenv('HTTP_CLIENT_IP') && strcasecmp(getenv('HTTP_CLIENT_IP'), 'unknown')) {

$onlineip = getenv('HTTP_CLIENT_IP');

} elseif(getenv('HTTP_X_FORWARDED_FOR') && strcasecmp(getenv('HTTP_X_FORWARDED_FOR'), 'unknown')) {

$onlineip = getenv('HTTP_X_FORWARDED_FOR');

} elseif(getenv('REMOTE_ADDR') && strcasecmp(getenv('REMOTE_ADDR'), 'unknown')) {

$onlineip = getenv('REMOTE_ADDR');

} elseif(isset($_SERVER['REMOTE_ADDR']) && $_SERVER['REMOTE_ADDR'] && strcasecmp($_SERVER['REMOTE_ADDR'], 'unknown')) {

$onlineip = $_SERVER['REMOTE_ADDR'];

}

return $onlineip;

你只需要在客户端重写HTTP_X_FORWARDED_FOR,就能欺骗Discuz绕过IP限制了。

#5 实战流程

获取用户信息 --> 通过用户名信息检索自有的大数据资源 --> 生成字典 --> 自动化Fuzz -> 输出结果

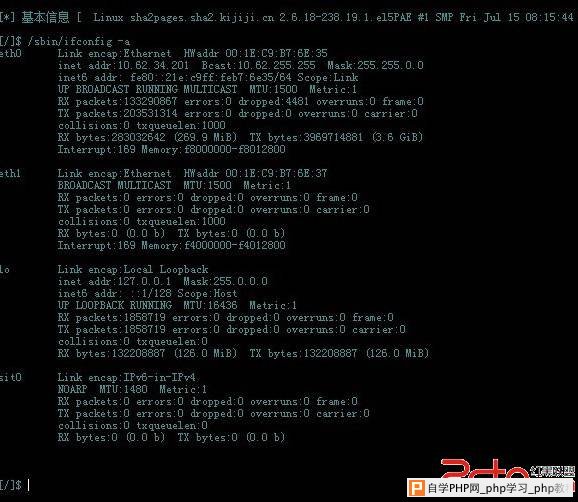

#6 实战百姓网的结果

#7 实战结果

通过前台的登录接口,结合Fuzz的密码字典,成功得到管理员(百姓网合作)的密码为123456

直接到达后台

#8 搞到SHELl

http://www.80vul.com/dzvul/sodb/18/sodb-2009-02.txt

修复方案:

# 管理入口更名或加IP限制 # 登录接口加入验证码或重复次数暴力猜解限制

|

自学PHP网专注网站建设学习,PHP程序学习,平面设计学习,以及操作系统学习

京ICP备14009008号-1@版权所有www.zixuephp.com

网站声明:本站所有视频,教程都由网友上传,站长收集和分享给大家学习使用,如由牵扯版权问题请联系站长邮箱904561283@qq.com