来源:自学PHP网 时间:2015-04-16 23:15 作者: 阅读:次

[导读] admin web_congif php 的过滤代码如下。 强制去掉 强制去掉最后一位 $vartmp = str_replace( , ,$row[ varvalue ]);if(substr($vartmp, -1) == ){$vartmp = substr($vartmp,1,-...

|

admin/web_congif.php 的过滤代码如下。

//强制去掉 '

//强制去掉最后一位 /

$vartmp = str_replace("'",'',$row['varvalue']);

if(substr($vartmp, -1) == '\\')

{

$vartmp = substr($vartmp,1,-1);

}

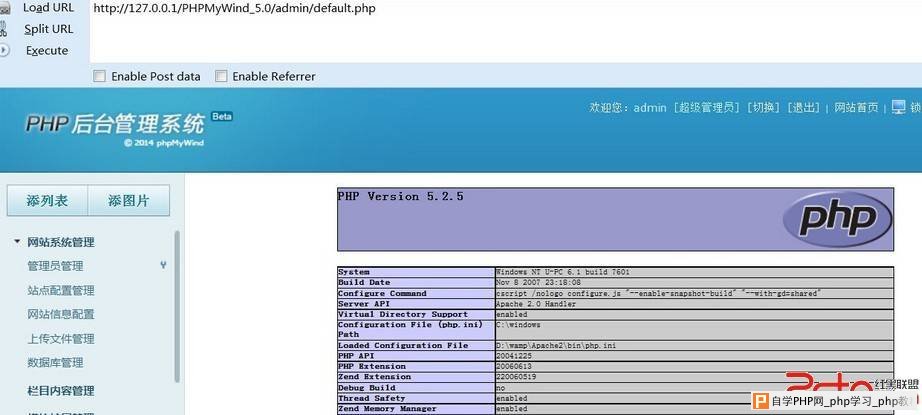

只过滤了最后一位的反斜杠,只需要加两个反斜杠就可以了····· 首先修改网站配置信息

config_cache.php中会变成这样 $cfg_webname = '的网站\';

|

自学PHP网专注网站建设学习,PHP程序学习,平面设计学习,以及操作系统学习

京ICP备14009008号-1@版权所有www.zixuephp.com

网站声明:本站所有视频,教程都由网友上传,站长收集和分享给大家学习使用,如由牵扯版权问题请联系站长邮箱904561283@qq.com