来源:自学PHP网 时间:2015-04-16 23:15 作者: 阅读:次

[导读] 由于没有过滤用户提交的数据,导致用户可提交恶意代码而被执行,由于微博的扩散能力极强,对收听者可谓是极强的杀伤力,既造成蠕虫型XSS。 2 漏洞存在处: 在微博的投票处,没有...

|

#1 造成原因与危害:

由于没有过滤用户提交的数据,导致用户可提交恶意代码而被执行,由于微博的扩散能力极强,对收听者可谓是极强的杀伤力,既造成蠕虫型XSS。

#2 漏洞存在处:

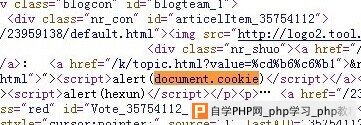

在微博的投票处,没有过滤任何非法字符,导致我们可以填写xss代码.

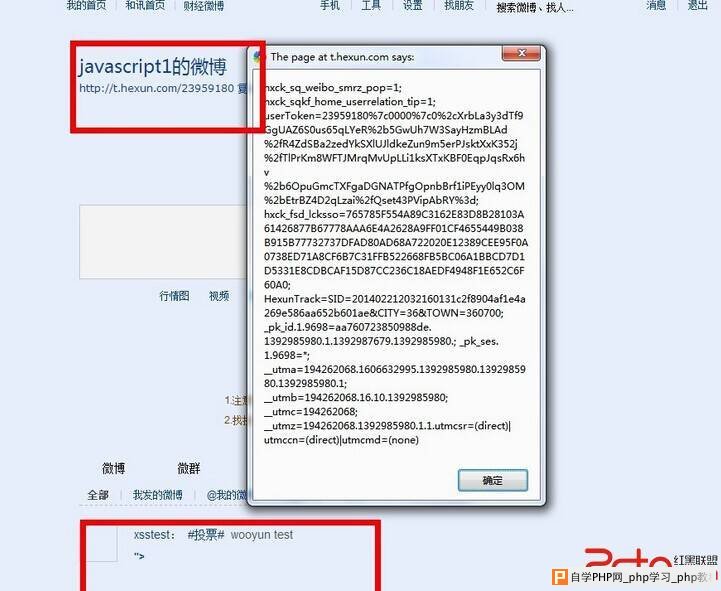

<code>本次测试主要使用A、B两个微博帐号,B收听了A的微博。由A在投票处发起投票填入恶意的XSS代码,也可以@B 帐号,B帐号打开微博首页,A的投票动态显示在B的主页头条,B则被XSS了。如下图:

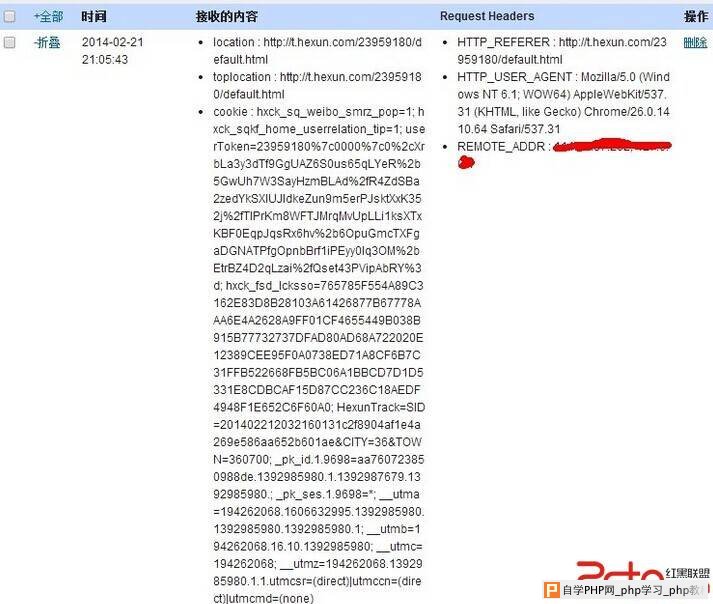

窃cookie:

修复方案:

PS:XSS的利用方法很多,自行研究、

|

自学PHP网专注网站建设学习,PHP程序学习,平面设计学习,以及操作系统学习

京ICP备14009008号-1@版权所有www.zixuephp.com

网站声明:本站所有视频,教程都由网友上传,站长收集和分享给大家学习使用,如由牵扯版权问题请联系站长邮箱904561283@qq.com