来源:自学PHP网 时间:2015-04-17 13:03 作者: 阅读:次

[导读] 作者:hackdnzend编码解密的不完整,也懒得看代码了,用Tamper之类的插件测试的POST参数,反正就是$sFile = $oFile[#39;name#39;];的过滤太傻瓜了,貌似 第5版本之后就修改了函数了。。这次是会员...

|

作者:hackdn

zend编码解密的不完整,也懒得看代码了,用Tamper之类的插件测试的POST参数,反正就是$sFile = $oFile['name'];的过滤太傻瓜了,貌似 第5版本之后就修改了函数了。。这次是会员发站内短信上传附件的漏洞,问题出在pms.php上,具体代码分析懒得啰嗦了

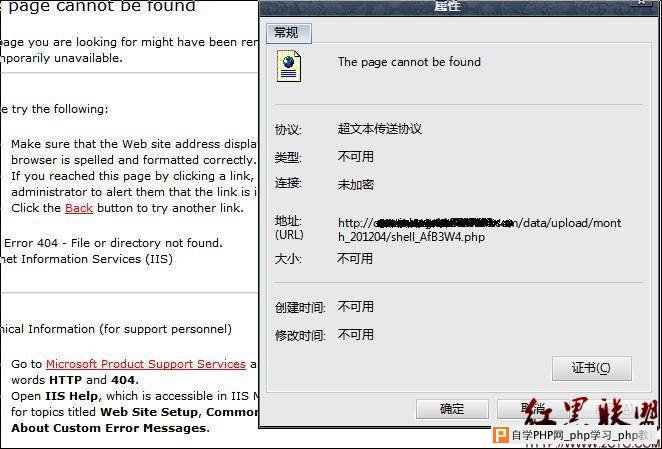

直接说方法:

1: register.php注册账号

2:打开www.2cto.com pms.php?action=send&mytype=1

3:到 后面写你自己注册的会员账号,WIN APACHE+IIS传.php;php文件,LINUX传.php5;php,打钩"保存到发件箱中 [完成后可按 Ctrl+Enter 发布]" 点确定

5:完成后会自动跳到发件箱,或者自己进,查看刚才的消息,点附件下载,会提示找不到文件,右键复制网址,后面加上;php就是完整的SHELL地址了

之前看过5.0漏洞也是出在上传上面

修复方案: 官方升级 |

自学PHP网专注网站建设学习,PHP程序学习,平面设计学习,以及操作系统学习

京ICP备14009008号-1@版权所有www.zixuephp.com

网站声明:本站所有视频,教程都由网友上传,站长收集和分享给大家学习使用,如由牵扯版权问题请联系站长邮箱904561283@qq.com